Der PCI-DSS Collector ist ein professionelles Werkzeug zur automatisierten Sammlung von Evidenzdaten für PCI DSS (Payment Card Industry Data Security Standard) Audits. Das Tool wurde speziell entwickelt, um IT-Administratoren und Compliance-Beauftragte bei der Vorbereitung von PCI DSS Zertifizierungen zu unterstützen.

Einführung

Was ist der PCI-DSS Collector?

Der PCI-DSS Collector ist ein professionelles Werkzeug zur automatisierten Sammlung von Evidenzdaten für PCI DSS (Payment Card Industry Data Security Standard) Audits. Das Tool wurde speziell entwickelt, um IT-Administratoren und Compliance-Beauftragte bei der Vorbereitung von PCI DSS Zertifizierungen zu unterstützen.

Warum dieses Tool?

Bei einem PCI DSS Audit muss ein QSA (Qualified Security Assessor) oder ISA (Internal Security Assessor) nachweisen, dass Ihre IT-Infrastruktur die strengen Sicherheitsanforderungen des PCI DSS erfüllt. Dies erfordert umfangreiche Dokumentation und Evidenz zu:

-

- Systemkonfigurationen und Härtungsmaßnahmen

- Netzwerksicherheit und Firewall-Einstellungen

- Benutzerverwaltung und Zugriffskontrollen

- Audit-Protokollierung und Überwachung

- Antivirensoftware und Sicherheitsupdates

- Schutz gespeicherter Karteninhaberdaten

| ℹ Der PCI-DSS Collector sammelt genau die Informationen, die ein Auditor bei der Prüfung sehen möchte – automatisiert, standardisiert und vollständig dokumentiert. Sie sparen eine Menge wertvoller Zeit! |

Für wen ist dieses Tool?

- IT-Administratoren – Zur Vorbereitung der Systeme auf PCI DSS Audits

- Compliance-Beauftragte – Zur Dokumentation der Sicherheitsmaßnahmen

- QSAs und ISAs – Zur effizienten Evidenz-Sammlung während des Audits

- Managed Service Provider – Zur standardisierten Prüfung von Kundensystemen

Was Auditoren sehen wollen

Der PCI DSS umfasst 12 Hauptanforderungen, die in über 200 Einzelanforderungen unterteilt sind. Der PCI-DSS Collector liefert Evidenz für die wichtigsten technischen Anforderungen.

Die 12 PCI DSS Anforderungen

| Nr. | Anforderung | Relevante Jobs im Collector |

| 1 | Firewall-Konfiguration | Netzwerkkonfiguration, Routing, IP-Forwarding |

| 2 | Keine Standardpasswörter | Lokale Konten, Credential Provider |

| 3 | Schutz Karteninhaberdaten | Kreditkartensuche in Logs |

| 4 | Verschlüsselung bei Übertragung | RDP, OpenSSH, Proxy |

| 5 | Antivirensoftware | AV-Info |

| 6 | Sichere Systeme | Windows Updates, Installierte Software |

| 7 | Zugriff nach Geschäftsbedarf | Lokale Gruppen, Berechtigungen |

| 8 | Benutzeridentifikation | Lokale Konten, Passwortrichtlinie |

| 9 | Physischer Zugangsschutz | (Nicht automatisiert erfassbar) |

| 10 | Netzwerk-Überwachung | Audit-Policy, Log-Berechtigungen, NTP |

| 11 | Regelmäßige Tests | Geplante Aufgaben, Dienste |

| 12 | Sicherheitsrichtlinie | Audit-Policy, Umgebung |

Typische Auditor-Fragen

Der Collector liefert Antworten auf häufige Auditor-Fragen:

- “Zeigen Sie mir Ihre Passwortrichtlinie” → Job 4: Domänenpasswortrichtlinie

- “Welche Benutzer haben Administratorrechte?” → Job 12/13: Lokale Gruppen und Konten

- “Ist die Audit-Protokollierung aktiviert?” → Job 0: Audit- und Sicherheitsrichtlinie

- “Sind alle Sicherheitsupdates installiert?” → Job 25: Windows Updates

- “Werden Kreditkartendaten in Logs gespeichert?” → Job 10: Kreditkartensuche

- “Ist RDP sicher konfiguriert?” → Job 19: RDP-Einstellungen

| 💡 Führen Sie den Collector vor einem Audit aus und prüfen Sie die Ergebnisse. So können Sie Schwachstellen vorab identifizieren und beheben. |

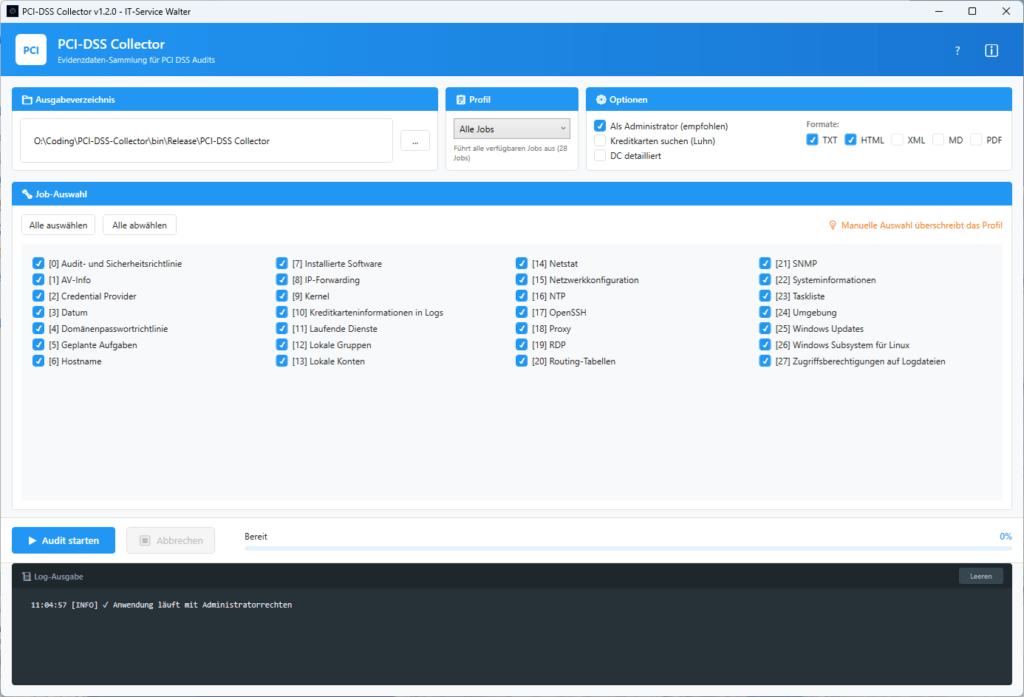

Die Benutzeroberfläche

Hauptfenster

Das Hauptfenster ist in mehrere Bereiche unterteilt:

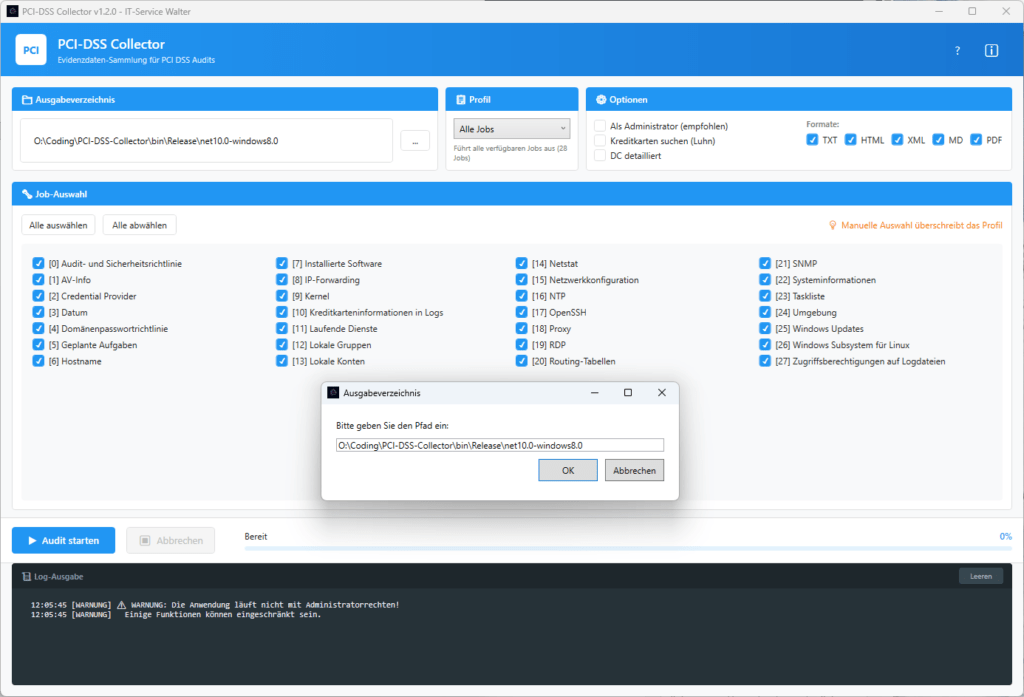

- Ausgabeverzeichnis: Hier legen Sie fest, wo die Audit-Ergebnisse gespeichert werden

- Job-Profile: Vordefinierte Zusammenstellungen von Jobs für typische Anwendungsfälle

- Einzelne Jobs: Alle 28 verfügbaren Jobs zum individuellen An-/Abwählen

- Optionen: Zusätzliche Einstellungen wie Kreditkartensuche oder Anonymisierung

- Ausgabeformate: Wählen Sie zwischen TXT, HTML, XML, Markdown und PDF

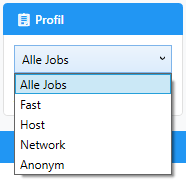

Job-Profile

| Profil | Beschreibung |

| Alle Jobs | Führt alle 28 Jobs aus. Empfohlen für vollständige Audits und die erste Prüfung eines Systems. |

| Fast | Alle Jobs außer Windows Updates (zeitaufwändig) und Kreditkartensuche. Ideal für schnelle Überprüfungen. |

| Host | Nur grundlegende Hostinformationen: Hostname, Systeminformationen, Umgebungsvariablen. |

| Network | Nur netzwerkrelevante Jobs: IP-Konfiguration, Routing, Proxy, IP-Forwarding. |

| Anonym | Alle Jobs mit anonymisierten Benutzerdaten. Ideal für externe Audits oder Weitergabe an Dritte. |

Die 28 Jobs im Detail

Jeder Job sammelt spezifische Informationen, die für verschiedene PCI DSS Anforderungen relevant sind.

| ID | Job | Beschreibung / PCI DSS Relevanz |

| 0 | Audit- und Sicherheitsrichtlinie | Zeigt konfigurierte Audit-Policies (Req. 10) |

| 1 | AV-Info | Antivirensoftware und Status (Req. 5) |

| 2 | Credential Provider | Installierte Authentifizierungsmodule (Req. 8) |

| 3 | Datum | Systemzeit und Zeitzone (Req. 10.4) |

| 4 | Domänenpasswortrichtlinie | Passwortanforderungen (Req. 8.2) |

| 5 | Geplante Aufgaben | Automatisierte Tasks (Req. 11) |

| 6 | Hostname | Systemidentifikation |

| 7 | Installierte Software | Softwareinventar (Req. 6) |

| 8 | IP-Forwarding | Routing zwischen Netzwerken (Req. 1) |

| 9 | Kernel | Betriebssystemversion |

| 10 | Kreditkartendatensuche | Sucht PANs in Logs (Req. 3) ⚠ |

| 11 | Laufende Dienste | Aktive Windows-Dienste (Req. 2) |

| 12 | Lokale Gruppen | Gruppenmitgliedschaften (Req. 7) |

| 13 | Lokale Konten | Benutzerkonten und Status (Req. 8) |

| 14 | Netstat | Aktive Netzwerkverbindungen (Req. 1) |

| 15 | Netzwerkkonfiguration | IP-Adressen, Adapter (Req. 1) |

| 16 | NTP | Zeitsynchronisation (Req. 10.4) |

| 17 | OpenSSH | SSH-Konfiguration (Req. 4) |

| 18 | Proxy | Proxy-Einstellungen (Req. 1) |

| 19 | RDP | Remote Desktop Konfiguration (Req. 8) |

| 20 | Routing-Tabellen | Netzwerkrouten (Req. 1) |

| 21 | SNMP | SNMP-Konfiguration (Req. 2) |

| 22 | Systeminformationen | Hardware, Domäne, Rolle |

| 23 | Taskliste | Laufende Prozesse |

| 24 | Umgebung | Umgebungsvariablen |

| 25 | Windows Updates | Installierte Updates (Req. 6) ⏱ |

| 26 | WSL | Windows Subsystem für Linux |

| 27 | Zugriffsberechtigungen | Log-Datei Berechtigungen (Req. 10.5) |

⚠ = Benötigt -logs Parameter | ⏱ = Zeitaufwändig

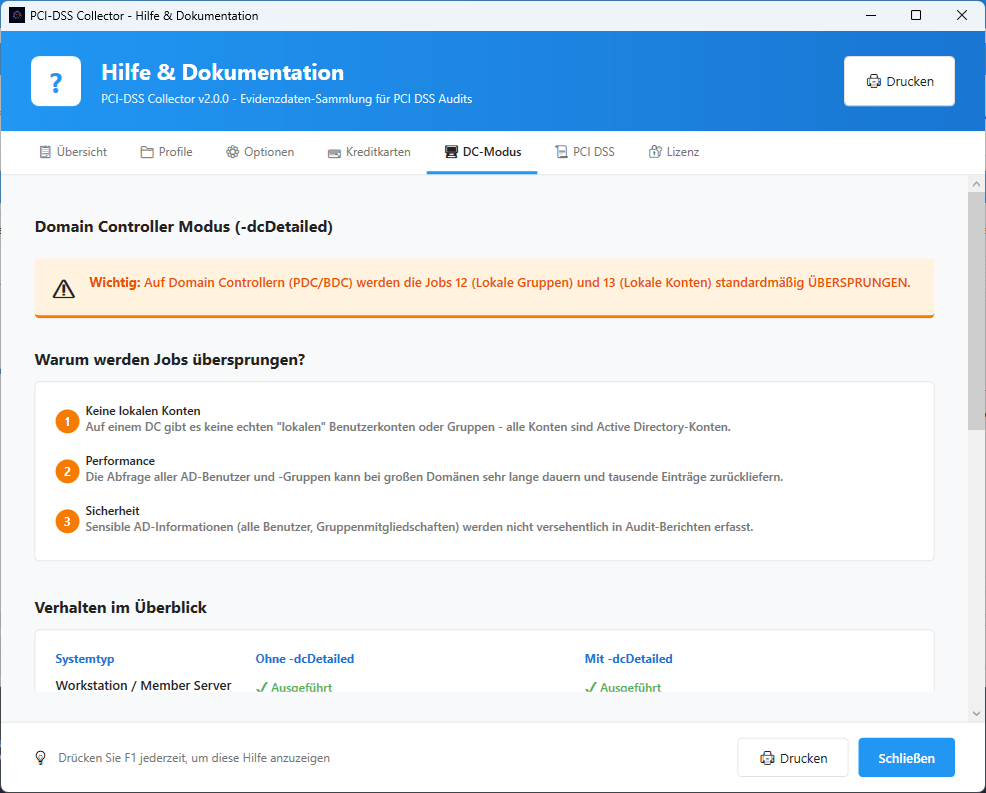

Domain Controller Modus (-dcDetailed)

Auf einem Domain Controller (DC) verhalten sich die Jobs 12 (Lokale Gruppen) und 13 (Lokale Konten) anders als auf Member Servern oder Workstations.

Warum werden Jobs auf DCs übersprungen?

Standardmäßig werden die Jobs 12 und 13 auf Domain Controllern übersprungen. Dafür gibt es drei wichtige Gründe:

- Keine lokalen Konten: Auf einem DC gibt es keine echten “lokalen” Benutzerkonten oder Gruppen. Alle Konten sind Active Directory-Konten.

- Performance: Die Abfrage aller AD-Benutzer und -Gruppen kann bei großen Domänen sehr lange dauern und tausende Einträge zurückliefern.

- Sicherheit: Sensible AD-Informationen (alle Benutzer, Gruppenmitgliedschaften) werden nicht versehentlich in Audit-Berichten erfasst.

Wann sollte -dcDetailed verwendet werden?

Aktivieren Sie die Option -dcDetailed wenn:

- Sie gezielt AD-Benutzer und -Gruppen auf dem DC erfassen möchten

- Der Auditor explizit AD-Kontoinformationen anfordert

- Sie eine vollständige Dokumentation des DCs benötigen

- Es sich um eine kleine Domäne mit wenigen Benutzern handelt

Verhalten im Überblick

| Systemtyp | Ohne -dcDetailed | Mit -dcDetailed |

| Workstation / Member Server | ✓ Ausgeführt | ✓ Ausgeführt |

| Domain Controller (PDC/BDC) | ⊘ Übersprungen | ✓ Ausgeführt |

| ⚠ Auf großen Domain Controllern mit vielen Benutzern kann die Erfassung mit -dcDetailed sehr lange dauern und umfangreiche Datenmengen erzeugen. |

Beispiele

DC ohne detaillierte Erfassung (Standard):

PciDssCollector.exe -d “C:\Audit”

→ Jobs 12 und 13 werden übersprungen mit Hinweis:

“Übersprungen: Dies ist ein Domain Controller und -dcDetailed ist nicht gesetzt.”

DC mit detaillierter Erfassung:

PciDssCollector.exe -d “C:\Audit” -dcDetailed

→ Alle Jobs werden ausgeführt, AD-Konten und -Gruppen werden erfasst

Kreditkartensuche (Job 10)

Die Kreditkartensuche ist eine der wichtigsten Funktionen für PCI DSS Audits. Sie hilft dabei, unbeabsichtigt gespeicherte Karteninhaberdaten (PANs) in Log-Dateien zu identifizieren.

| ❗ PCI DSS Anforderung 3.2 verbietet die Speicherung sensibler Authentifizierungsdaten nach der Autorisierung. Gefundene Kreditkartennummern in Logs sind ein schwerwiegender Compliance-Verstoß! |

Die Funktion muss unter Optionen zuerst aktiviert werden:

Durchsuchte Verzeichnisse

- C:\inetpub\logs (IIS Webserver-Logs)

- C:\Windows\System32\LogFiles (Windows System-Logs)

- C:\ProgramData (Anwendungsdaten)

- C:\Logs (Anwendungs-Logs)

- %TEMP% (Temporäre Dateien)

Durchsuchte Dateitypen

*.log, *.txt, *.dat, *.csv, *.xml, *.json

Erkannte Kartentypen

| Kartentyp | Präfix | Länge |

| Visa | 4xxx | 13, 16 oder 19 Ziffern |

| Mastercard | 51-55 / 2221-2720 | 16 Ziffern |

| American Express | 34xx / 37xx | 15 Ziffern |

| Discover | 6011 / 65xx | 16 oder 19 Ziffern |

| JCB | 3528-3589 | 16 Ziffern |

| Diners Club | 36xx / 38xx / 39xx | 14-19 Ziffern |

| China UnionPay | 62xx | 16-19 Ziffern |

| Maestro | 5018 / 5020 / 6759 | 12-19 Ziffern |

Validierung und False-Positive-Reduktion

Der Collector verwendet mehrere Techniken zur präzisen Validierung:

Luhn-Algorithmus (Modulo 10)

Der Luhn-Algorithmus ist eine mathematische Prüfsumme, die von allen großen Kreditkartenunternehmen verwendet wird. Jede gültige Kartennummer besteht diese Prüfung. Der Collector verwendet eine performance-optimierte Implementierung mit direkter Zeichenverarbeitung.

Test-Nummern-Filter

Bekannte Testnummern von Zahlungsanbietern werden automatisch ignoriert:

- Stripe: 4242424242424242, 5555555555554444, …

- PayPal Sandbox: 4111111111111111, 4012888888881881, …

- Braintree: 5500000000000004, 340000000000009, …

Sequenz-Erkennung

Aufsteigende oder absteigende Zahlenfolgen (z.B. 1234567890123456) werden erkannt und ausgeschlossen – auch mit Wrap-around von 9→0 oder 0→9.

IIN/BIN Präfix-Validierung

Nur Nummern mit gültigen Issuer Identification Numbers (IIN/BIN) werden als potenzielle Kreditkarten erkannt. Dies reduziert False Positives erheblich.

| 💡 Der mehrschichtige Validierungsansatz minimiert Fehlalarme, während echte Kreditkartennummern zuverlässig erkannt werden. |

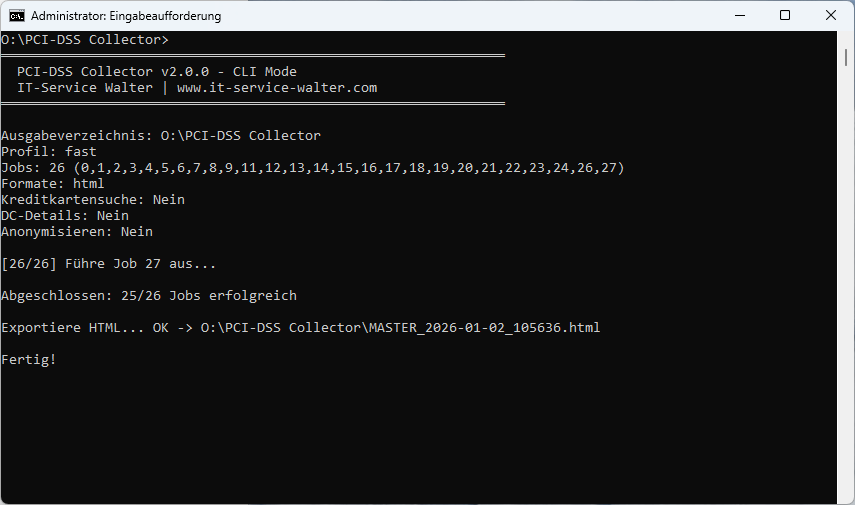

Kommandozeile (CLI)

Der PCI-DSS Collector kann vollständig über die Kommandozeile gesteuert werden. Dies ermöglicht die Integration in Skripte, Scheduled Tasks oder CI/CD-Pipelines.

Grundlegende Parameter

| Parameter | Beschreibung |

| -help, -h | Zeigt die Hilfe an |

| -version, -v | Zeigt die Versionsinformationen |

| -listIDs, -l | Listet alle verfügbaren Job-IDs auf |

| -gui | Startet die grafische Benutzeroberfläche |

| -directory, -d <Pfad> | Ausgabeverzeichnis für Ergebnisse |

| -jobProfile, -p <Name> | Profil: fast, host, network, anonym |

| -id, -j <IDs> | Kommagetrennte Job-IDs (z.B. “0,6,22”) |

| -format, -f <Formate> | Ausgabeformate: txt, html, xml, md, pdf |

| -logs, -s | Aktiviert die Kreditkartensuche (Job 10) |

| -dcDetailed | Detaillierte Erfassung auf Domain Controllern |

| -noroot | Ohne Administratorrechte (nicht empfohlen) |

Beispiele

Vollständiger Audit mit allen Formaten:

PciDssCollector.exe -d “C:\Audit” -logs -f txt,html,pdf

Schneller Check ohne zeitaufwändige Jobs:

PciDssCollector.exe -jobProfile fast -d “C:\Temp”

Nur sicherheitsrelevante Jobs:

PciDssCollector.exe -id “0,1,4,12,13,19” -d “C:\Security”

Anonymisierte Ausgabe für externe Auditoren:

PciDssCollector.exe -jobProfile anonym -logs -d “C:\External”

| 💡 Für regelmäßige Audits können Sie einen Scheduled Task erstellen, der den Collector automatisch ausführt und die Ergebnisse auf ein Netzlaufwerk exportiert. |

Ausgabeformate

| Format | Beschreibung und Anwendungsfall |

| TXT | Einfaches Textformat. Ideal für die Weiterverarbeitung in Skripten oder zur Archivierung. Kompakt und universell lesbar. |

| HTML | Formatierter Bericht für Browser. Enthält Inhaltsverzeichnis, farbige Markierungen und ist druckoptimiert (A4). |

| XML | Strukturiertes Format für maschinelle Verarbeitung. Ideal für Integration in SIEM-Systeme oder Compliance-Datenbanken. |

| MD | Markdown-Format. Gut geeignet für Dokumentation in Git-Repositories oder Wiki-Systemen. |

| Professioneller Bericht mit Titelseite, Inhaltsverzeichnis und Formatierung. Ideal für offizielle Audit-Dokumentation. |

| 💡 Für PCI DSS Audits empfehlen wir die Kombination aus PDF (für die offizielle Dokumentation) und TXT (für die Archivierung und Nachprüfbarkeit). |

Integrierte Hilfe

Die Hilfe & Dokumentation enthält alles, was man rund um das Thema Collector wissen muss.

Lizenzierung

Gute Software muss nicht teuer sein.

Einmalig 229,00 € (inkl. 19% MwSt.)

- Firmenlizenz ohne Benutzerbegrenzung

- Keine Folgekosten, keine Abonnements

- Kostenlose Updates innerhalb der Hauptversion

Sie möchten das Handbuch zum Tool haben, dann schreiben Sie uns gern über das Kontaktformular, oder per E-Mail.

PCI-DSS Collector – Automatisierung anstatt nervige Kleinstarbeit

Teil der ISW-Tools Suite von IT-Service Walter

© 2026 IT-Service Walter | Alle Rechte vorbehalten