Vorbereitung auf die Aera des Quantencomputings

Die Quantencomputer-Revolution steht vor der Tür. Was heute noch als sichere Verschlüsselung gilt, könnte in wenigen Jahren von Quantencomputern in Sekunden geknackt werden. Das National Institute of Standards and Technology (NIST) hat darauf reagiert und im August 2024 die ersten drei Post-Quantum-Kryptografie-Standards veröffentlicht – ein Meilenstein in der Geschichte der IT-Sicherheit.

Die Bedrohung verstehen

Aktuelle kryptografische Verfahren wie RSA und elliptische Kurven (ECC) basieren auf mathematischen Problemen, die fuer klassische Computer praktisch unloesbar sind. Quantencomputer koennten diese Probleme jedoch mit dem Shor-Algorithmus effizient lösen. Experten warnen vor dem Szenario ‘Harvest Now, Decrypt Later’: Angreifer koennten heute verschluesselte Daten sammeln und spaeter entschlüsseln, sobald leistungsfaehige Quantencomputer verfuegbar sind.

| Wichtig zu wissen Symmetrische Verschluesselungsverfahren wie AES-256 bleiben weitgehend quantensicher. Die Hauptbedrohung betrifft asymmetrische Verfahren für Schluesselaustausch und digitale Signaturen. |

Die neuen NIST-Standards

Im August 2024 hat NIST drei finale Standards veroeffentlicht, die auf verschiedenen mathematischen Ansaetzen basieren:

| Standard | Einsatzgebiet | Beschreibung |

| FIPS 203 (ML-KEM) | Schlüsselaustausch | Gitterbasiert (Module-Lattice), primaerer Standard fuer allgemeine Verschluesselung |

| FIPS 204 (ML-DSA) | Digitale Signaturen | Gitterbasiert, primärer Standard fuer digitale Signaturen |

| FIPS 205 (SLH-DSA) | Digitale Signaturen | Hash-basiert (Stateless), Backup-Standard mit bewährter Sicherheitsgrundlage |

Im Maerz 2025 wurde zusaetzlich HQC als fuenfter Algorithmus fuer die Schlüsselkapselung ausgewählt. Als code-basiertes Verfahren bietet HQC mathematische Diversität gegenueber den gitterbasierten Hauptalgorithmen.

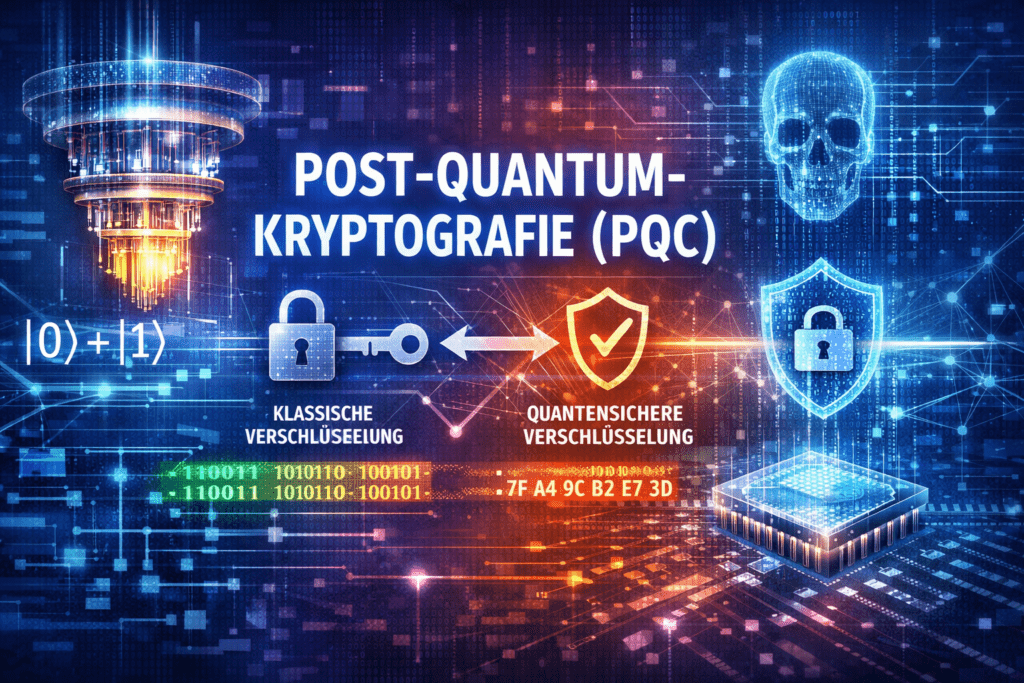

Post-Quantum-Kryptografie (PQC)

Migrations-Zeitplan

Die Umstellung auf quantensichere Kryptografie erfordert sorgfaeltige Planung. NIST hat mit dem Dokument IR 8547 einen Fahrplan vorgelegt:

- 2024-2026: Bestandsaufnahme kryptografischer Assets und Priorisierung

- 2027: Neue NSS-Systeme muessen CNSA 2.0-konform sein

- 2030: TLS 1.3 mit PQC-Unterstützung erforderlich

- 2033: Vollstaendige Compliance fuer die meisten Systemtypen

Handlungsempfehlungen für Unternehmen

Organisationen sollten jetzt mit der Vorbereitung beginnen.

Erstens: Durchführung einer Krypto-Inventur, um alle eingesetzten kryptografischen Verfahren zu identifizieren.

Zweitens: Bewertung der Risiken basierend auf Daten-Lebensdauer und Schutzbedarf.

Drittens: Testen von Hybrid-Implementierungen, die klassische und PQC-Algorithmen kombinieren. Viertens: Schulung der Entwicklungsteams zu den neuen Standards und deren Integration.