„Drei Köpfe sehen mehr als einer”

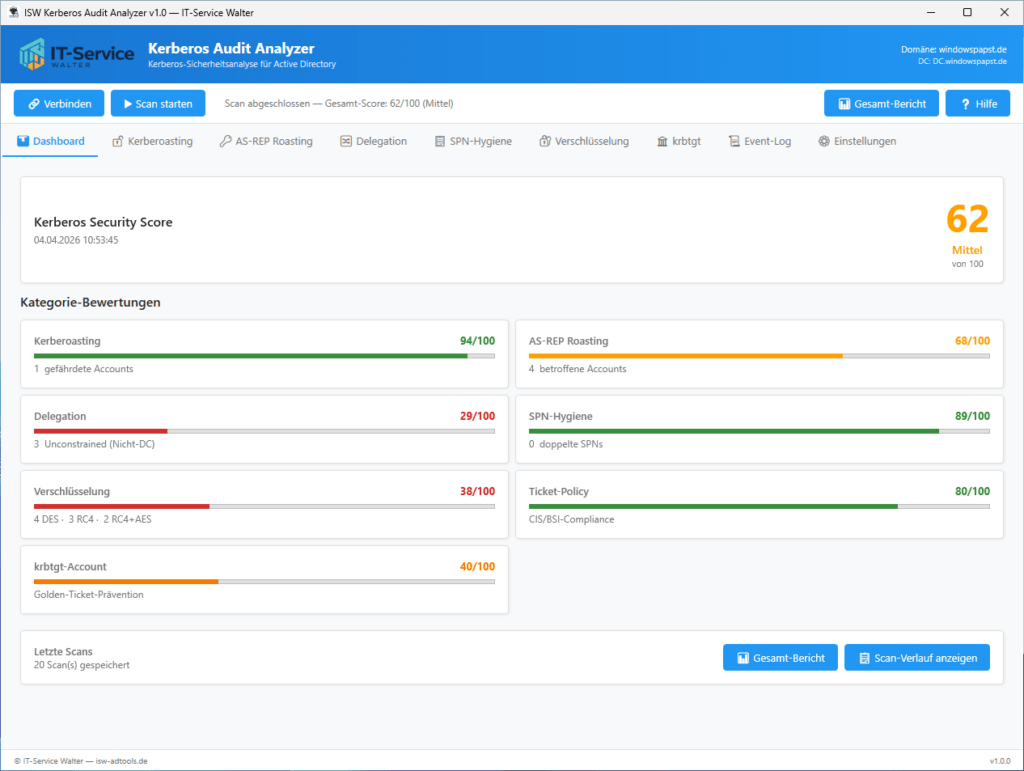

Während die meisten Kerberos-Tools entweder Angriffswerkzeuge für Pentester sind oder nur Teilaspekte prüfen, vereint der ISW Kerberos Audit Analyzer alle relevanten Kerberos-Sicherheitsprüfungen in einer übersichtlichen Oberfläche. Das Tool analysiert Kerberoasting- und AS-REP-Roasting-Ziele, unsichere Delegationen, veraltete Verschlüsselung, krbtgt-Konfigurationen und Kerberos-Events — mit automatischer Risikobewertung und direktem Vergleich zu CIS- und BSI-Empfehlungen. Professionelle PDF- und HTML-Berichte ermöglichen die Dokumentation für Audits und Compliance-Nachweise.

Lizenzierung

Gute Software muss nicht teuer sein.

Einmalig 99,00 € (inkl. 19% MwSt.)

- Standortlizenz ohne Benutzerbegrenzung

- Keine Folgekosten, keine Abonnements

- Kostenlose Updates innerhalb der Hauptversion

„Systematische Schwachstellenanalyse für Kerberos-Infrastrukturen”

Zielgruppe

- IT-Administratoren und System Engineers

- Managed Service Provider (MSPs)

- Security-Auditoren und Penetration Tester

- Compliance-Verantwortliche (ISO 27001, TISAX, BSI IT-Grundschutz)

Kernfunktionen

- Kerberoasting-Analyse: Identifikation gefährdeter Service-Accounts mit SPNs

- AS-REP Roasting: Erkennung von Accounts ohne Kerberos Pre-Authentication

- Delegation Audit: Inventarisierung aller Delegations-Konfigurationen

- SPN-Hygiene: Erkennung doppelter, verwaister und falsch konfigurierter SPNs

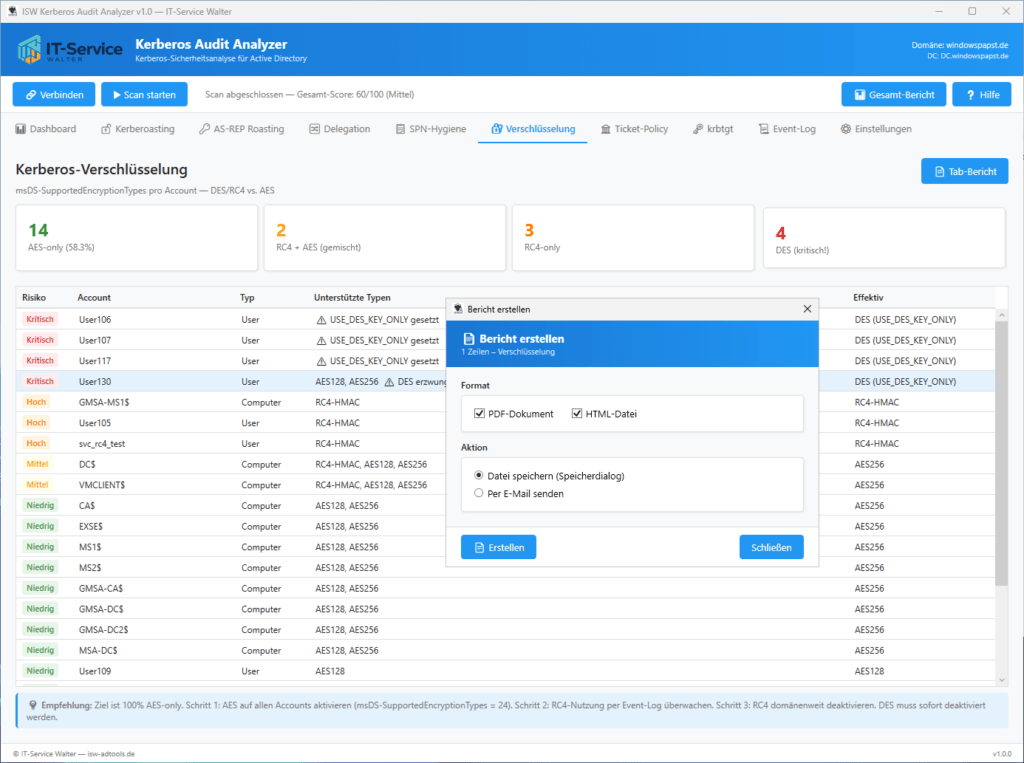

- Verschlüsselungs-Audit: Prüfung auf unsichere Algorithmen (DES, RC4)

- Ticket-Policy: Vergleich mit CIS/BSI-Empfehlungen

- krbtgt-Status: Golden Ticket-Prävention durch Passwort-Alters-Überwachung

- Event-Log-Analyse: Erkennung von Angriffsmustern in Kerberos-Events

- PDF/HTML-Reports: Professionelle Dokumentation für Audits

Benutzeroberfläche

Das Hauptfenster ist in folgende Bereiche unterteilt:

- Menüleiste: Datei, Bearbeiten, Ansicht, Berichte, Hilfe

- Toolbar: Schnellzugriff auf häufige Aktionen (Scan starten, Report erstellen)

- Tab-Leiste: Navigation zwischen den Analyse-Modulen

- Hauptbereich: Anzeige der jeweiligen Tab-Inhalte

- Statusleiste: Verbindungsstatus, Fortschrittsanzeige, Lizenzstatus

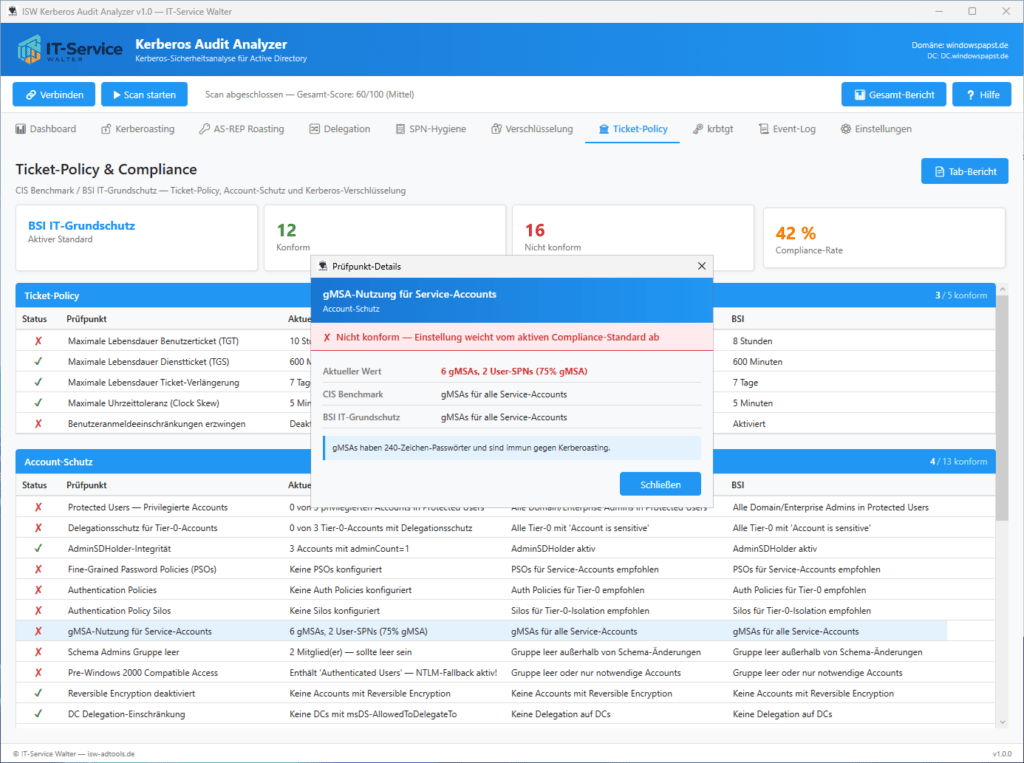

Ticket-Policy & Compliance

Der Tab Ticket-Policy & Compliance vergleicht die aktuelle Kerberos-Konfiguration mit den Empfehlungen des CIS Benchmark und des BSI IT-Grundschutzes. Die Prüfungen sind in drei Kategorien unterteilt:

- Ticket-Policy: TGT/TGS-Lebensdauer, Clock Skew, Anmeldeeinschränkungen

- Account-Schutz: Protected Users, Fine-Grained Password Policies, Authentication Policies

- Kerberos-Verschlüsselung: DES/RC4/AES-Konfiguration, krbtgt-Passwort-Alter

Delegation-Typen

Active Directory kennt drei Arten der Kerberos-Delegation:

Unconstrained Delegation

Der Server speichert alle TGTs von Benutzern, die sich anmelden. Ein kompromittierter Server ermöglicht den Zugriff auf alle diese Tickets.

⚠

Constrained Delegation

Der Server kann sich nur bei bestimmten Ziel-SPNs im Namen des Benutzers authentifizieren. Sicherer, aber Protocol Transition (T2A4D) kann die Sicherheit reduzieren.

Resource-Based Constrained Delegation (RBCD)

Die Berechtigung wird am Ziel-Objekt konfiguriert, nicht am Quell-Objekt. Flexibler, aber bei falscher Konfiguration ein beliebtes Angriffsziel.

Kerberos-Verschlüsselungstypen

| Typ | Bitmask | Bewertung |

|---|---|---|

| DES-CBC-CRC | 0x01 | Kritisch — gebrochen |

| DES-CBC-MD5 | 0x02 | Kritisch — gebrochen |

| RC4-HMAC | 0x04 | Hoch — entspricht NTLM-Hash |

| AES128-CTS | 0x08 | Sicher |

| AES256-CTS | 0x10 | Optimal |

ℹ

Kerberos Audit Analyzer – „Drei Köpfe sehen mehr als einer”

Teil der ISW-Tools Suite von IT-Service Walter

© 2026 IT-Service Walter | Alle Rechte vorbehalten