Domänen-Auditor

Der ISW Local Admin Auditor ist ein professionelles Werkzeug für Windows-Administratoren, das alle Mitglieder der lokalen Administratoren-Gruppe im gesamten Active Directory-Netzwerk systematisch ausliest, auswertet und dokumentiert.

„Was nicht dokumentiert ist, hat nicht stattgefunden.”

Lizenzierung

Gute Software muss nicht teuer sein.

Einmalig 99,00 € (inkl. 19% MwSt.)

- Standortlizenz ohne Benutzerbegrenzung

- Keine Folgekosten, keine Abonnements

- Kostenlose Updates innerhalb der Hauptversion

Hauptmerkmale

Domänenweiter Scan

| AD-Integration | Automatische Auflistung aller Computerkonten aus dem Active Directory – gefiltert nach Domäne, OU, Computertyp und Konto-Status. |

| Paralleler Scan | Bis zu 50 Computer gleichzeitig scannen. Konfigurierbare Parallelität für optimale Performance in jedem Netzwerk. |

| Zwei Scan-Methoden | WinNT ADSI (DCOM, Port 135) für Standard-Umgebungen. WinRM/PowerShell-Remoting (Port 5985/5986) für Umgebungen mit gesperrtem Port 135. |

| FQDN-Auflösung | Automatische DNS-Auflösung von NetBIOS-Namen zu FQDN für zuverlässige WinRM-Verbindungen. |

Intelligente Risikobewertung

| Hoch-Risiko-Erkennung | Automatische Markierung wenn der Builtin-Administrator aktiv ist oder mehr als X Mitglieder in der Gruppe sind (konfigurierbar). |

| Mittel-Risiko-Erkennung | Erkennung von Domänenbenutzern direkt in lokalen Admin-Gruppen, unbekannten Konten und zu vielen lokalen Benutzern. |

| Builtin-Admin-Erkennung | Zuverlässige Erkennung des eingebauten Administrator-Kontos über SID-RID 500 – auch bei Umbenennung. |

| Kontotyp-Analyse | Unterscheidung zwischen Domänenbenutzern, Domänengruppen, lokalen Benutzern und unbekannten Konten. |

Reporting und Export

| PDF-Gesamtbericht | Vollständiger, professioneller PDF-Bericht mit ISW-Design: Zusammenfassung, Statistik und Detailseite pro Computer. |

| PDF-Einzelbericht | Gezielter Einzelbericht für einen ausgewählten Computer – ideal für Eskalationen und Einzelfallanalysen. |

| CSV-Export | Maschinenlesbare Ausgabe aller Scan-Ergebnisse für Excel-Auswertungen oder SIEM-Integration. |

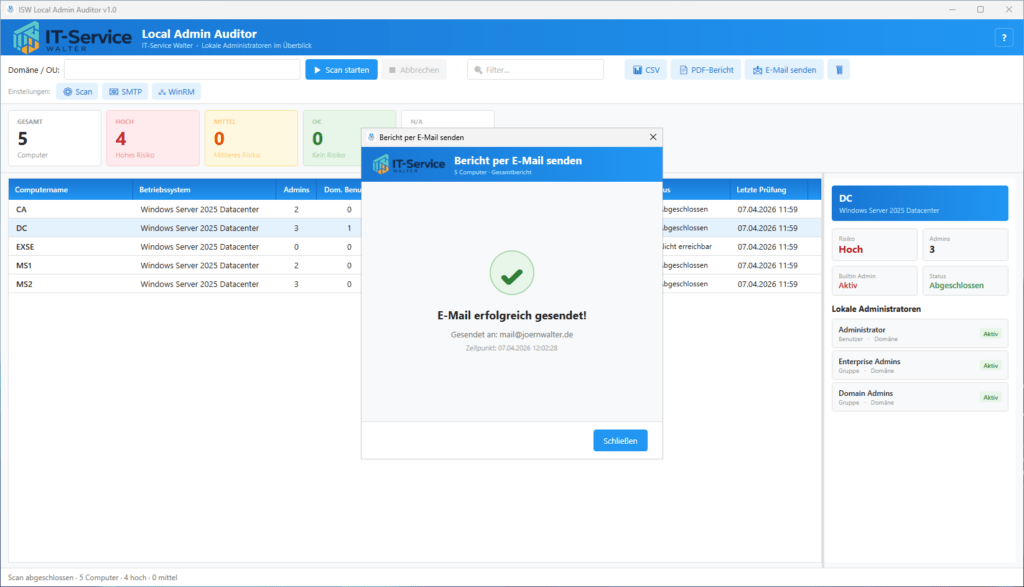

| E-Mail-Versand | Direkter Berichts-Versand per SMTP mit HTML-E-Mail und PDF-Anhang – automatisch oder manuell. |

Benutzeroberfläche

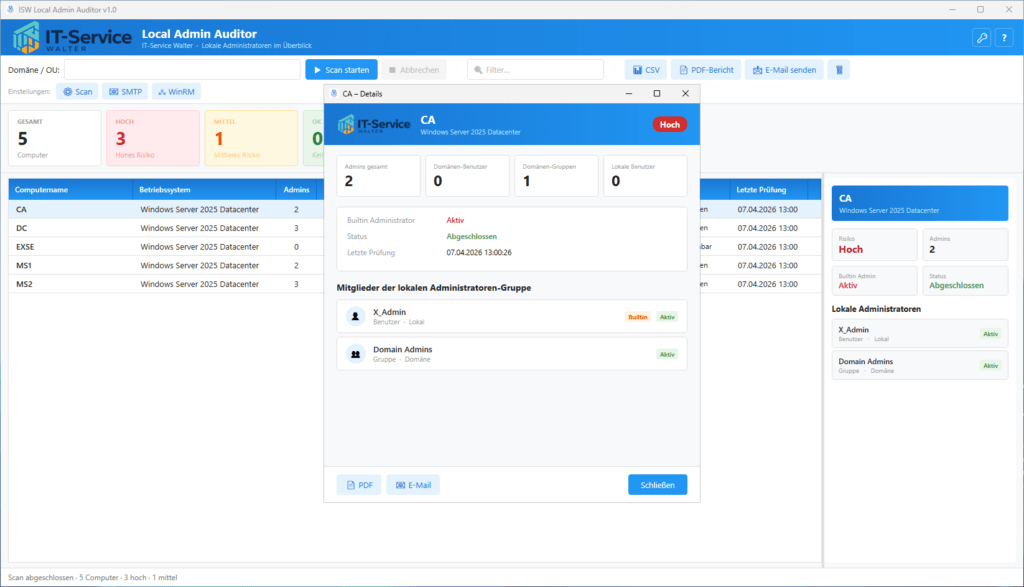

| Dashboard | Fünf KPI-Karten: Gesamt, Hohes Risiko, Mittleres Risiko, Kein Risiko, Nicht erreichbar – immer aktuell. |

| Live-Filter | Sofortige Filterung der Ergebnisse nach Computername, Risikostufe oder Betriebssystem – ohne Neuscannung. |

| Detail-Dialog | Doppelklick auf jeden Computer öffnet einen vollständigen Detail-Dialog mit allen Mitgliedern und direktem PDF-/E-Mail-Zugang. |

| Persistente Einstellungen | Alle Einstellungen inkl. Risikoschwellenwerte werden automatisch gespeichert und beim nächsten Start wiederhergestellt. |

| Aktions-Log | Vollständige Protokollierung aller Aktionen in strukturierten Log-Dateien mit 30-Tage-Aufbewahrung. |

Sicherheitsrisiken durch unkontrollierte Administratoren

Lokale Administratoren-Berechtigungen eröffnen weitreichende Möglichkeiten: Software installieren, Dienste starten, Systemdateien verändern, Sicherheitsrichtlinien umgehen. Jedes Konto in der lokalen Administratoren-Gruppe ist damit ein potenzieller Angriffspunkt.

| Risiko | Auswirkung |

|---|---|

| Vergessene Konten | Ehemalige Mitarbeiter oder Dienstleister haben weiterhin Zugriff |

| Servicekonten als Admin | Bei Kompromittierung des Kontos vollständige Systemkontrolle |

| Builtin-Administrator aktiv | Bekanntes Angriffsziel, oft mit Standard-Passwörtern |

| Shadow Admins | Inoffizielle Admins durch verschachtelte Gruppen |

| Pass-the-Hash / Lateral Movement | Kompromittierte lokale Admins ermöglichen Ausbreitung im Netzwerk |

Detail-Ansicht

Ein einzelner Klick auf eine Zeile öffnet das Detail-Panel rechts mit allen Mitgliedern der lokalen Administratoren-Gruppe. Ein Doppelklick öffnet den vollständigen Detail-Dialog mit KPI-Karten, Info-Tabelle und direktem PDF-/E-Mail-Zugang.

Das Kontextmenü (Rechtsklick auf eine Zeile) bietet:

- PDF-Bericht für diesen Computer erstellen

- Bericht per E-Mail senden

- Computername in die Zwischenablage kopieren

Compliance-Anforderungen

Zahlreiche regulatorische Rahmenbedingungen und Sicherheitsstandards verlangen die regelmäßige Überprüfung und Dokumentation von Administratoren-Berechtigungen:

- BSI IT-Grundschutz – ORP.4: Identitäts- und Berechtigungsmanagement

- ISO/IEC 27001 – A.9.2: Benutzerzugangsmanagement

- DSGVO – Artikel 32: Sicherheit der Verarbeitung (Zugriffskontrolle)

- PCI DSS – Requirement 7 & 8: Zugriff auf Systemkomponenten beschränken

- NIS2-Richtlinie – Artikel 21: Zugangsmanagement und Authentifizierung

Local Admin Auditor – „Wer Admins nicht kennt, kann sie nicht kontrollieren.”

Teil der ISW-Tools Suite von IT-Service Walter

© 2026 IT-Service Walter | Alle Rechte vorbehalten