Windows Logon Failure

Wer mit Auditing Tools zur Überwachung von Anmeldeversuchen/Auhentifizierungen arbeitet, wie z.B. dem Logon- oder Logoff- Verhalten, in Windows eingerichtet unter der “Advanced Audit Policy Configuration“, dem ist bestimmt schon das Event (Ereignis) 4768 untergekommen, das bis heute ungelöst geblieben ist.

Welch überflüssige Frage, ganz bestimmt sogar!

Zu dem Ereignis gibt es in der Regel natürlich immer einen Account Name, von dem das Event ausgegangen ist, aber was ist wenn der Account Name HOST lautet?!

Event ID 4768 Account Name HOST Result Code 0x6

Der Result Code 0x6 gibt schon mal Aufschluss darüber, das es sich um einen dem Active Directory nicht bekannten Account Name handelt. Es passiert in diesem Fall sogar auf der Maschine, auf der das Auditing Tool installiert ist. Das ist jetzt ein Zufall, es könnte auch ein anderer Server oder Client sein.

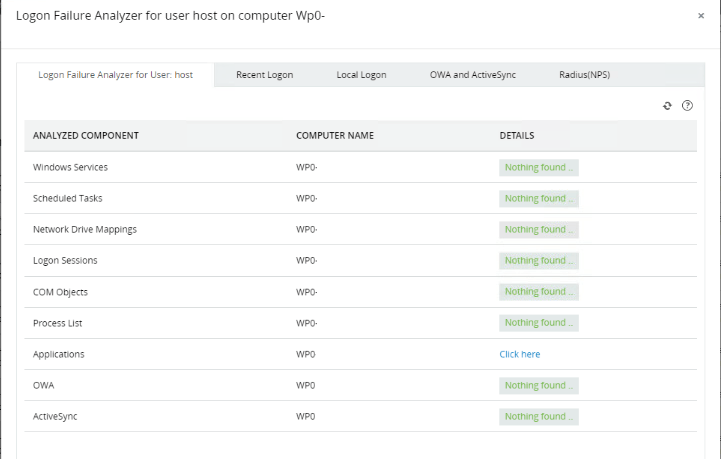

In Frage kommen in der Regel folgende möglichen Auslöser:

- Windows Service

- Schedulded Task

- Network Drive Mappings

- Logon Sessions

- COM Objects

- Processes

- Applications

- OWA

- ActiveSync

In diesem Fall könnte es sich verstärkt um eine Applikation handeln, so gibt es der Analyzer zumindest an. Der Account Name lautet HOST und es passiert in diesem Fall lokal.

Applikationen laufen in der Regel mit einem technischen User, der ist in der Applikation auch hinterlegt. Zu der Applikation gibt es auch einen Service (Dienst). Hinterlegt war der Local System Account. Der Local System Account aggiert im Namen des Hosts.

Kurzehand den fehlenden technsichen User hinterlegt, den Service neu gestartet und die Events mit der ID 4768 hörten hinsichtlich der fehlerhaften Authentifizierungen (Bad User Name) auf.