Windows Firewall Manager Pro

Windows Firewall Manager Pro ist eine professionelle Enterprise-Anwendung zur zentralen Verwaltung, Analyse und Dokumentation von Windows-Firewall-Konfigurationen. Die Software wurde von IT-Service Walter für IT-Administratoren, Sicherheitsverantwortliche und Compliance-Manager entwickelt, die Firewall-Regeln auf einem oder mehreren Windows-Servern überwachen, auswerten und dokumentieren müssen.

| Zielgruppe | Typische Aufgaben |

| IT-Administratoren | Firewall-Regeln verwalten, Server verbinden, Regeln erstellen/bearbeiten/löschen, Backups erstellen, Duplikate bereinigen |

| Security Engineers | Compliance-Analysen durchführen, Threat Monitor einrichten, Sicherheits-Findings bewerten und beheben |

| Compliance-Manager | BSI/NIST-Reports generieren, Audit-Logs auswerten, Compliance-Score überwachen, Ausnahmelisten pflegen |

| IT-Leiter / CISOs | Dashboard-Übersichten nutzen, Sicherheitsstatus über mehrere Server verfolgen, Management-Reports erstellen |

| DevOps / Infrastruktur-Teams | Server-Vergleiche durchführen, Regelkonsistenz sicherstellen, Backups und Restore-Skripte nutzen |

| Merkmal | Beschreibung |

| Multi-Server-Management | Lokale und Remote-Server über WinRM verbinden, SSL/TLS-Unterstützung, alternative Anmeldeinformationen |

| 18 Compliance-Checks | Automatische Prüfung gegen BSI-Grundschutz und NIST-Empfehlungen mit Schweregrad-Klassifikation |

| Live Threat Monitor | Echtzeit-Überwachung aller Server auf Regeländerungen mit konfigurierbaren Bedrohungsstufen und E-Mail-Alerts |

| Serverübergreifende Regelsuche | Ports, Programme oder IPs über alle verbundenen Server gleichzeitig suchen |

| Duplikat-Erkennung | Redundante Regeln finden und per One-Click bereinigen |

| Server-Vergleich | Regelkonfigurationen zweier Server nebeneinander vergleichen |

| Netzwerk-Topologie | Grafische Darstellung aller Server und deren Verbindungsstatus |

| Professionelles Reporting | HTML- und PDF-Reports für Compliance-Audits, A4-Druckformat |

| Datenexport | CSV- und JSON-Export aller Regeldaten für Weiterverarbeitung |

| Backup & Restore | Vollständige Regelsicherung mit Import-Vorschau und PowerShell-Restore-Skript |

| Audit-Protokollierung | Lückenlose Dokumentation aller Änderungen mit 30-Tage-Rotation |

| AES-256-Verschlüsselung | Sichere Speicherung aller Anmeldedaten mit maschinenspezifischem Schlüssel |

| Tastaturkürzel | F1 (Hilfe), F5 (Aktualisieren), Strg+F (Suche), Strg+S (Server), Strg+E (Export), Strg+H (HTML-Report) |

Lizenzierung

Gute Software muss nicht teuer sein.

Einmalig 199,00 € (inkl. 19% MwSt.)

- Standortlizenz ohne Benutzerbegrenzung

- Keine Folgekosten, keine Abonnements

- Kostenlose Updates innerhalb der Hauptversion

Privatlizenz Einmalig 39,00 € (inkl. 19% MwSt.)

- Keine Folgekosten, keine Abonnements

- Kostenlose Updates innerhalb der Hauptversion

Firewall Manager Pro

“Firewalls managen. Compliance sichern. Risiken minimieren.”

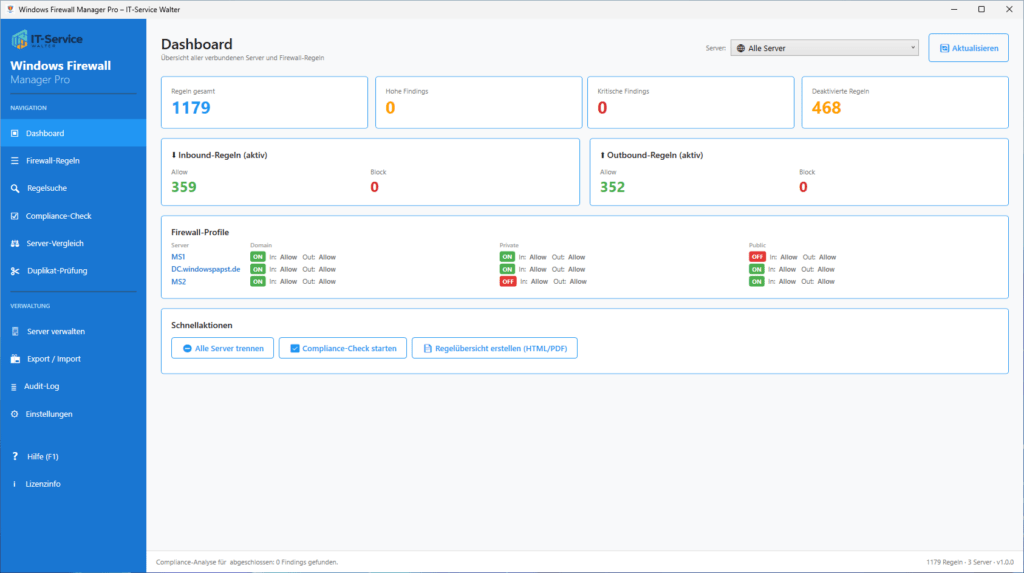

Dashboard

Das Dashboard bietet eine kompakte Übersicht über den aktuellen Status Ihrer Firewall-Konfiguration. Alle Kennzahlen werden in Echtzeit berechnet und bei Regeländerungen automatisch aktualisiert.

Die oberen Kacheln zeigen die wichtigsten Kennzahlen auf einen Blick: Gesamtanzahl der Regeln, aktive Regeln, eingehende vs. ausgehende Regeln und die Anzahl der Compliance-Findings nach Schweregrad. Über die Server-Dropdown können Sie die Dashboard-Ansicht auf einen einzelnen Server einschränken.

Nach dem Verbinden eines Servers wird automatisch eine Compliance-Analyse durchgeführt. Bei kritischen oder hohen Findings erscheint ein farbiges Alert-Banner am oberen Bildschirmrand.

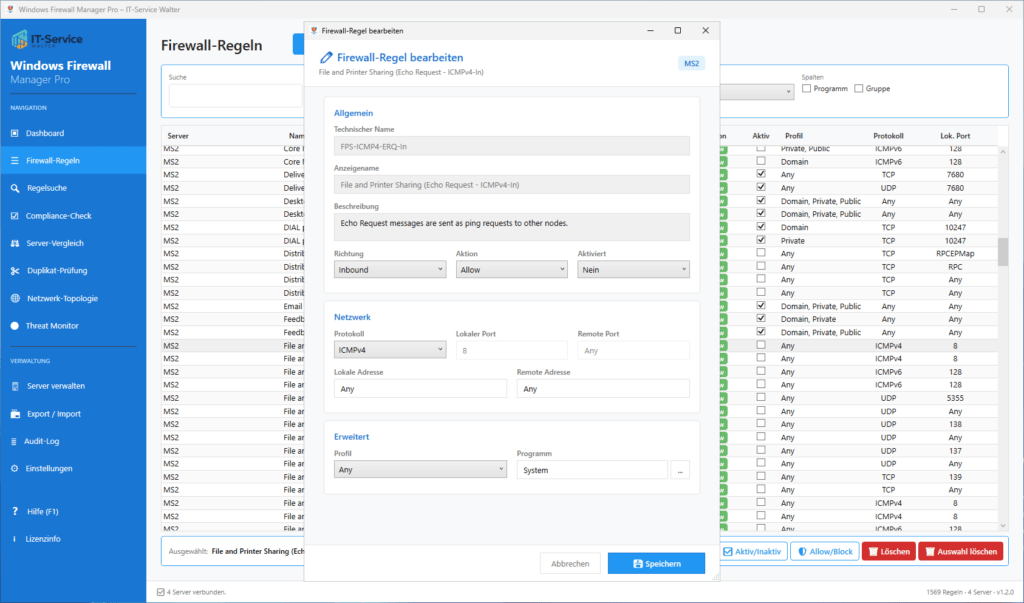

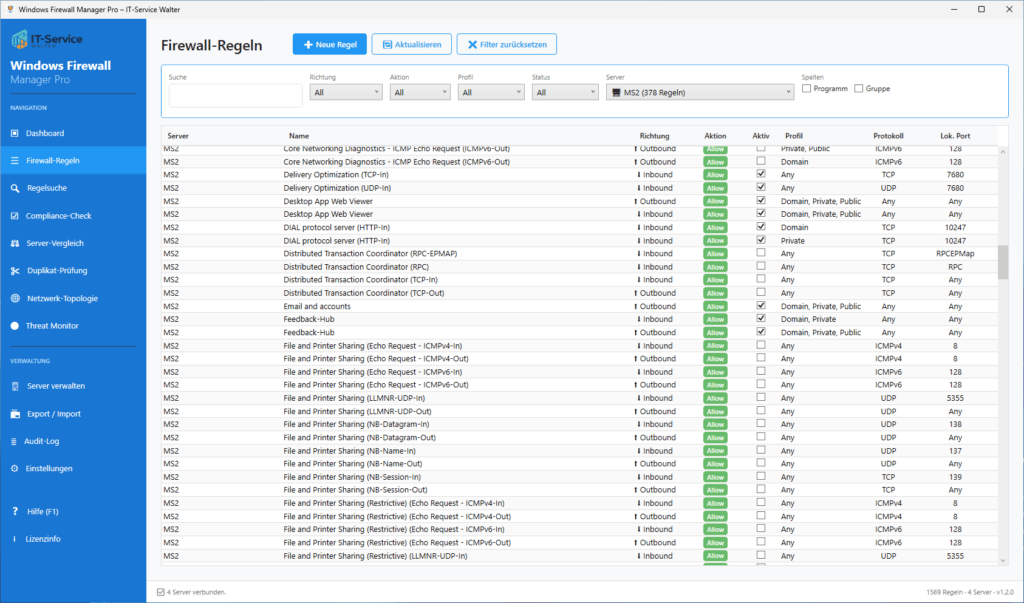

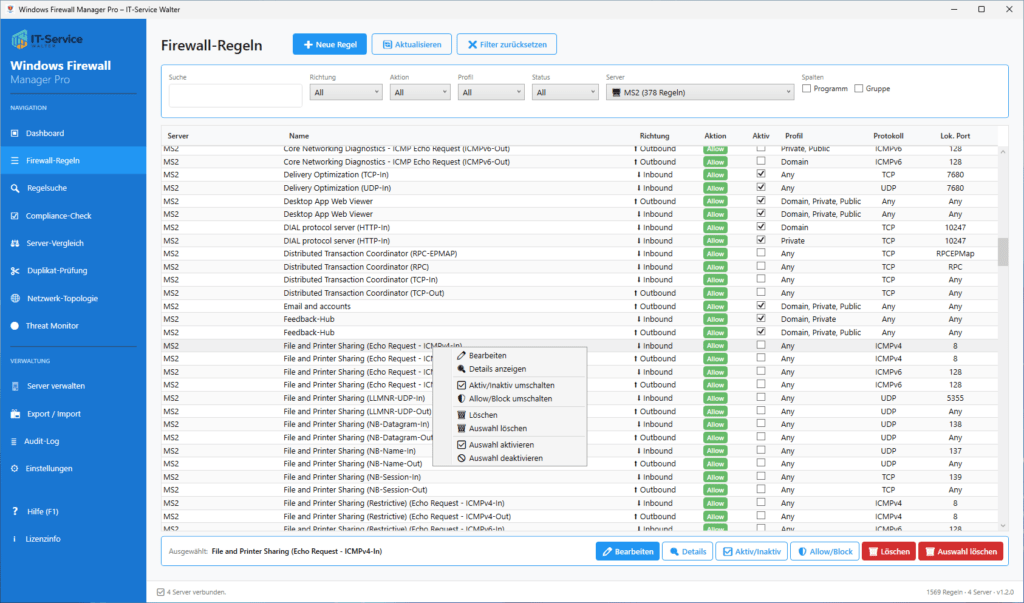

Firewall-Regeln

Die Regeltabelle zeigt alle geladenen Firewall-Regeln eines Servers oder Clients mit den Spalten: Status (aktiv/inaktiv), Anzeigename, Richtung (Inbound/Outbound), Aktion (Allow/Block), Protokoll, Lokaler Port, Remote-Adresse, Programm und Gruppe. Die Tabelle unterstützt Mehrfachselektion, Sortierung und Filterung.

Filter-Optionen: Textsuche (Strg+F), Richtungsfilter (Eingehend/Ausgehend/Alle), Aktionsfilter (Allow/Block/Alle), Statusfilter (Aktiv/Inaktiv/Alle) und Server-Filter. Escape setzt alle Filter zurück.

Per Doppelklick oder Rechtsklick auf eine Regel öffnet sich der Detail-Dialog mit allen Eigenschaften. Von dort aus können Regeln bearbeitet, aktiviert/deaktiviert, gelöscht oder als PDF exportiert werden.

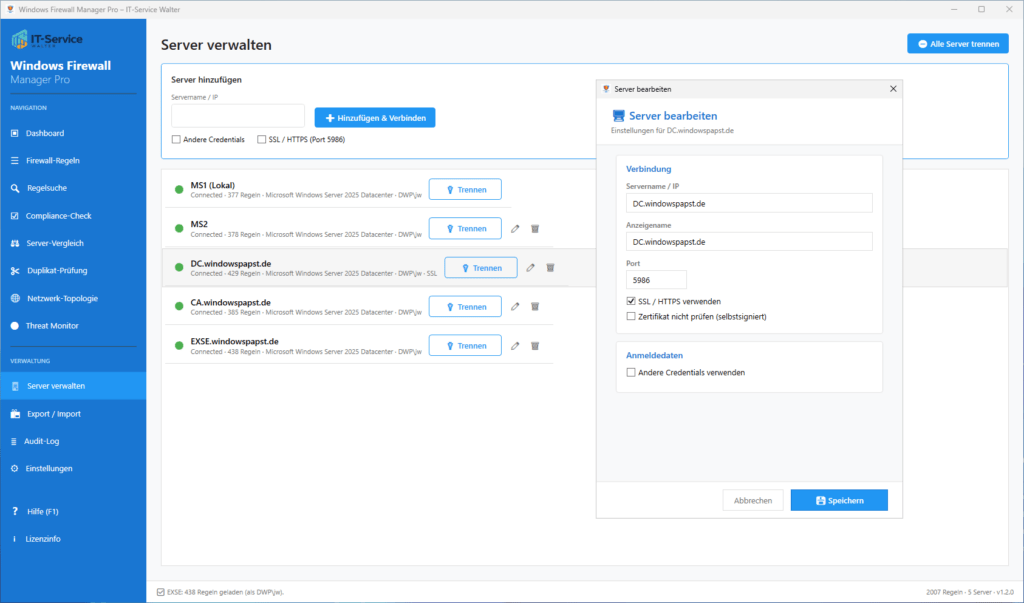

Server hinzufügen

Neue Server werden über den Bereich „Server verwalten“ hinzugefügt. Geben Sie den Servernamen oder die IP-Adresse ein und konfigurieren Sie optional SSL/TLS und alternative Anmeldeinformationen.

| Einstellung | Beschreibung |

| Servername / IP | Hostname oder IPv4-Adresse des Zielservers |

| SSL/TLS verwenden | Aktiviert HTTPS-Verbindung über Port 5986 (Standard: Port 5985 HTTP) |

| Zertifikat nicht prüfen | Erlaubt selbstsignierte Zertifikate (nur für Testumgebungen empfohlen) |

| Alternative Anmeldeinformationen | Domain\Benutzername und Passwort für den Zielserver |

| Benutzername | Im Format DOMAIN\User oder lokaler Administrator-Account |

| Passwort | Wird mit AES-256 verschlüsselt gespeichert |

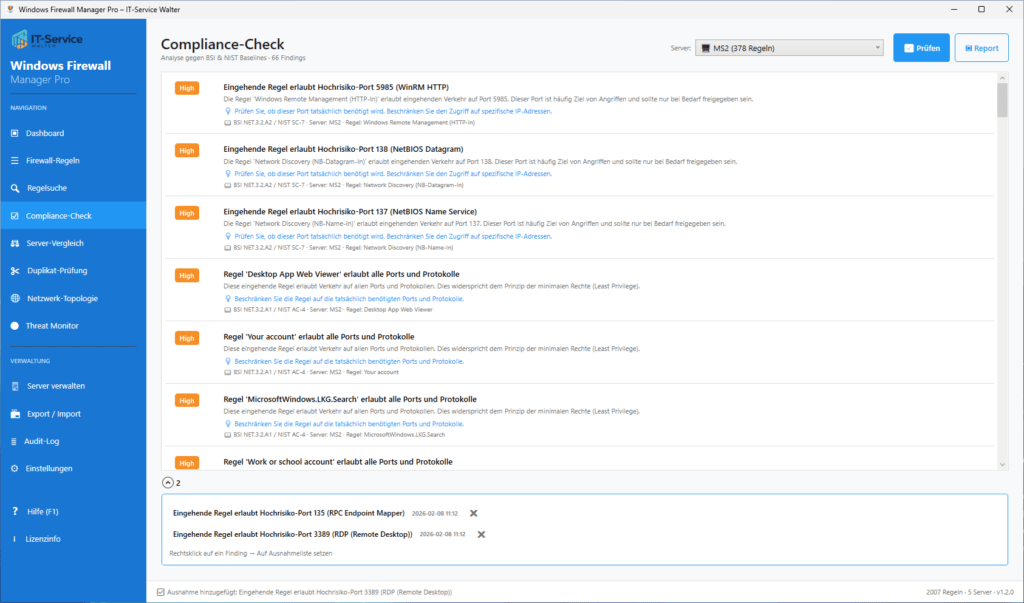

Compliance-Analyse (18 Checks)

Die Compliance-Analyse prüft Ihre Firewall-Konfiguration automatisch mit 18 Prüfungen gegen bewährte Sicherheitsrichtlinien basierend auf BSI IT-Grundschutz und NIST-Empfehlungen. Jedes Finding enthält eine Beschreibung des Problems, eine konkrete Handlungsempfehlung und die zugehörige BSI/NIST-Referenz.

Schweregrade

| Schweregrad | Farbe | Bedeutung | Punkte-Abzug |

| Critical | Rot (#D32F2F) | Unmittelbares Sicherheitsrisiko, sofortige Maßnahmen erforderlich | 15 pro Finding |

| High | Orange (#F57C00) | Hohes Risiko, zeitnahe Behebung empfohlen | 8 pro Finding |

| Medium | Gelb (#FFA000) | Mittleres Risiko, Verbesserung empfohlen | 3 pro Finding |

| Low | Blau (#2196F3) | Geringes Risiko, Optimierungsvorschlag | 1 pro Finding |

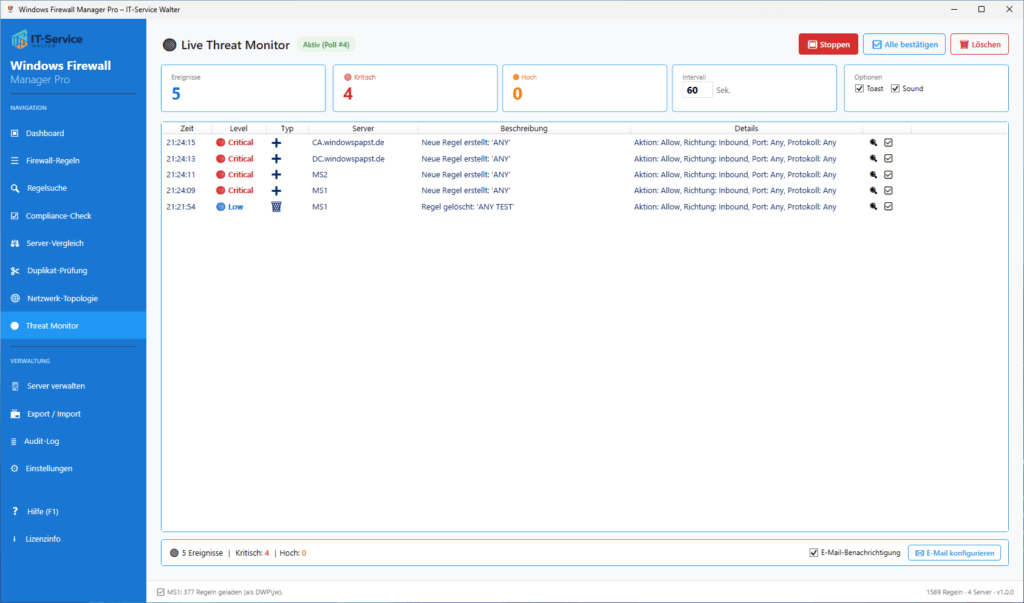

Der Threat Monitor überwacht alle verbundenen Server in konfigurierbaren Intervallen auf Änderungen an Firewall-Regeln. Bei erkannten Änderungen werden diese automatisch nach Bedrohungsstufe klassifiziert.

Erkannte Änderungstypen

| Änderungstyp | Beschreibung | Bedrohungsstufe |

| Created | Neue Firewall-Regel erstellt | Critical bei Inbound-Allow auf Any-Port, sonst Low–High |

| Deleted | Bestehende Regel gelöscht | Critical bei aktiver Inbound-Block-Regel, sonst Low |

| Enabled | Deaktivierte Regel wurde aktiviert | Abhängig von Richtung, Aktion und Port |

| Disabled | Aktive Regel wurde deaktiviert | Kritisch bei Block-Regeln auf Hochrisiko-Ports |

| ActionChanged | Allow zu Block oder umgekehrt | Critical bei Block→Allow auf Inbound + kritische Ports |

| Modified | Port, Adresse, Programm oder Profil geändert | High bei Aufweitung (spezifisch → Any) |

Bedrohungsklassifikation

Kritische Ports für die Klassifikation: FTP (21), Telnet (23), RDP (3389), SMB (445), RPC (135), SQL (1433, 3306). Hochrisiko-Ports: SSH (22), SMTP (25), NetBIOS (137-139), WinRM (5985-5986), PostgreSQL (5432).

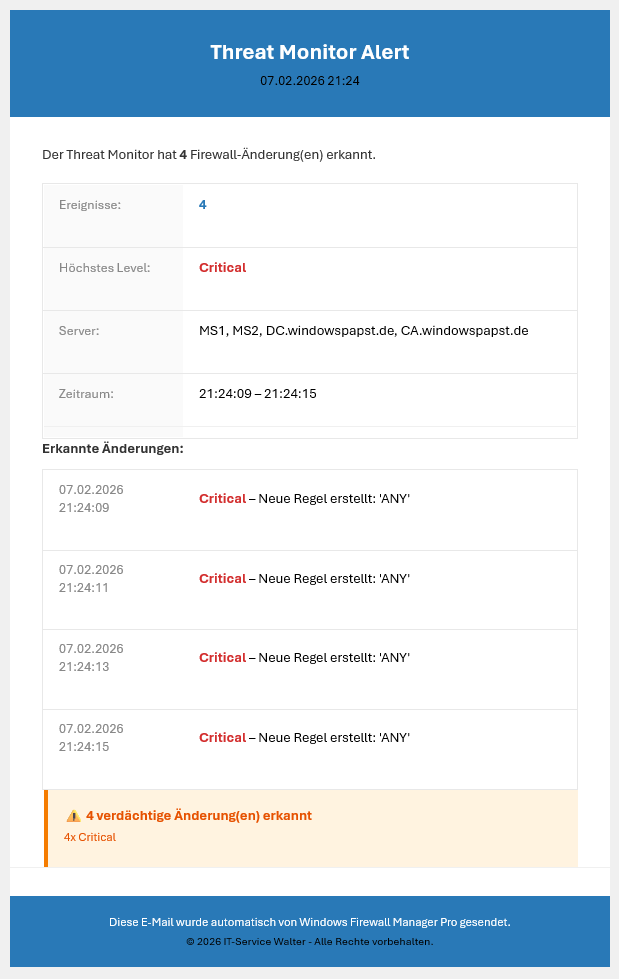

E-Mail-Benachrichtigungen

Der Threat Monitor kann bei erkannten Bedrohungen automatisch E-Mail-Benachrichtigungen versenden. Konfigurieren Sie SMTP-Server, Port, SSL/TLS, Anmeldedaten sowie Absender und Empfänger in den Einstellungen. Ein Mindest-Level-Filter bestimmt, ab welcher Bedrohungsstufe E-Mails versendet werden.

Die E-Mails werden im professionellen HTML-Format versendet und enthalten: Header-Banner, Ereignisübersicht mit Anzahl und höchstem Level, detaillierte Änderungstabelle mit Zeitstempel und Beschreibung, farbige Severity-Markierungen sowie eine Warning-Box.

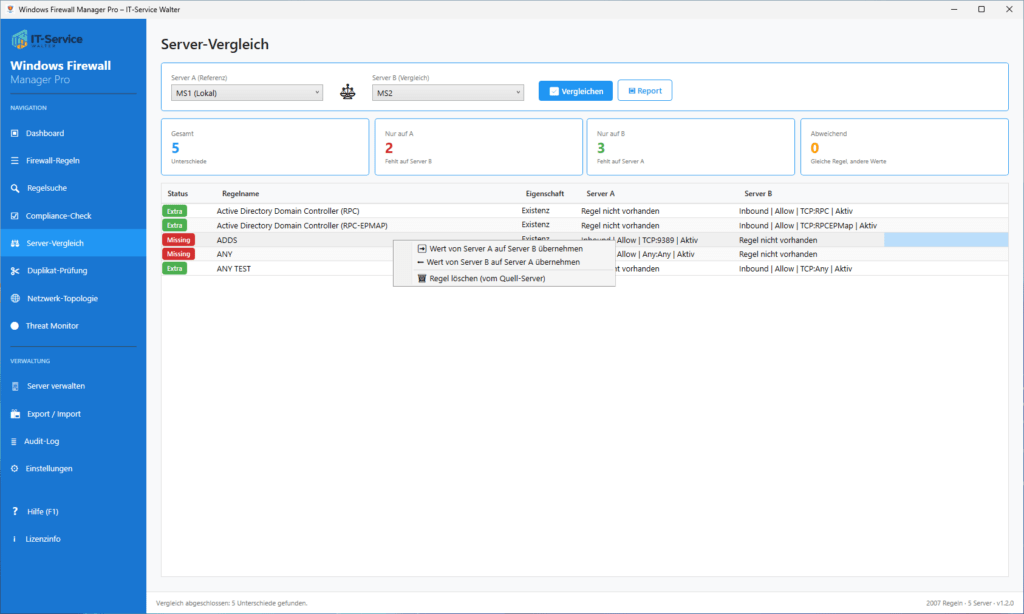

Server-Vergleich und Regelsuche

Wählen Sie zwei Server aus den Dropdowns und starten Sie den Vergleich. Die Anwendung erkennt automatisch drei Differenz-Typen:

| Typ | Farbe | Bedeutung |

| Missing (Fehlend) | Rot | Regel existiert nur auf Server A, fehlt auf Server B |

| Extra (Zusätzlich) | Grün | Regel existiert nur auf Server B, fehlt auf Server A |

| Different (Abweichend) | Orange | Regel existiert auf beiden Servern mit unterschiedlichen Einstellungen |

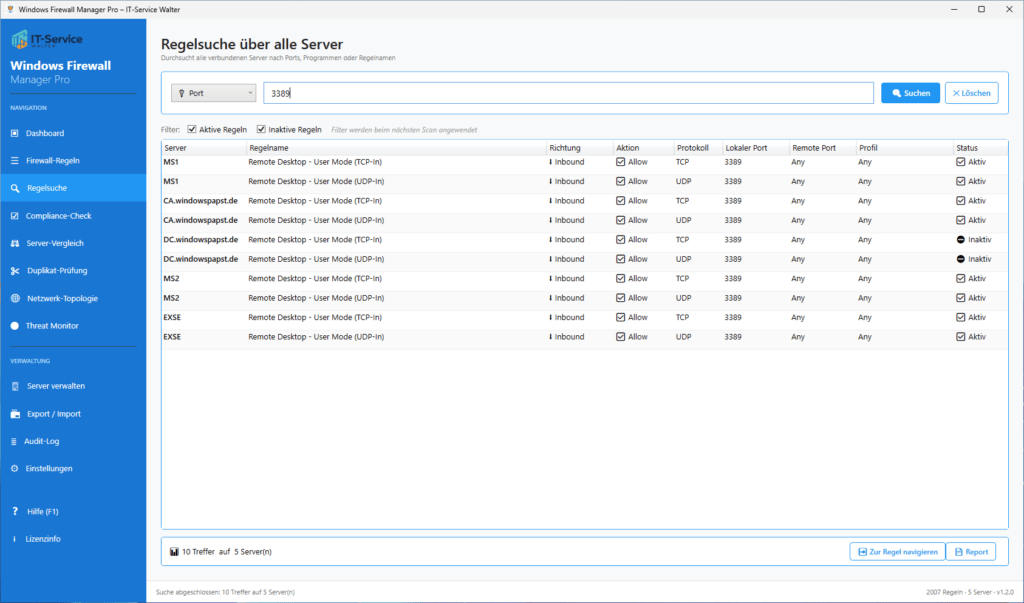

Serverübergreifende Regelsuche (Cross-Search)

Die Regelsuche ermöglicht schnelle Abfragen über alle verbundenen Server gleichzeitig. Typische Anwendungsfälle: Auf welchen Servern ist Port 3389 (RDP) offen? Welche Server erlauben SMB (445) von Any? Wo ist ein bestimmtes Programm freigegeben?

Suchkriterien umfassen: Port-Nummer (einzeln oder Bereich), Regelname oder Anzeigename, Programmpfad oder Dateiname, Remote-IP oder Subnetz. Die Ergebnistabelle zeigt alle Treffer mit Server, Regelname, Richtung, Aktion und Ports.

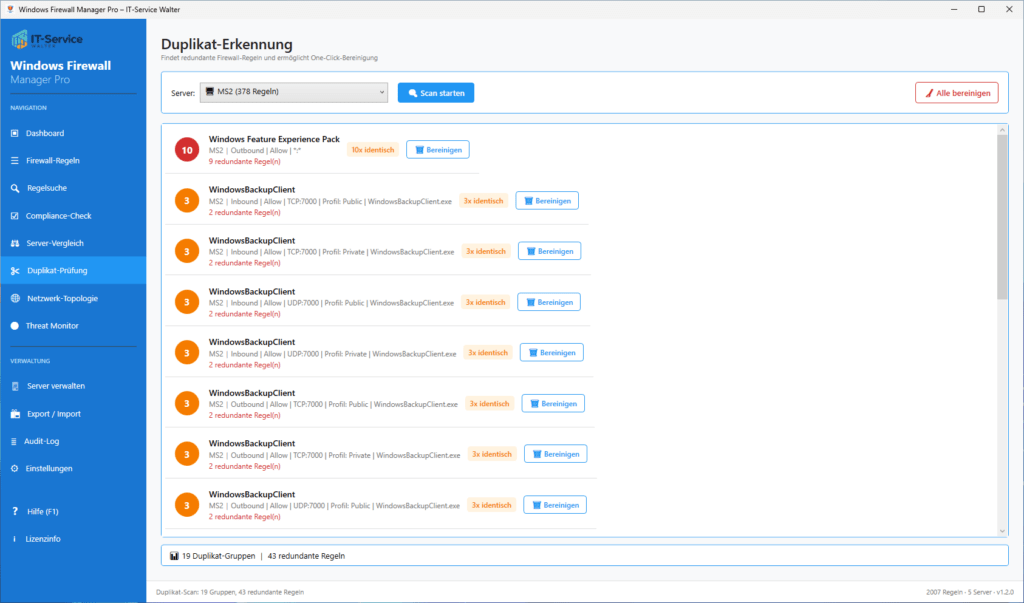

Duplikat-Erkennung

Die Duplikat-Prüfung findet redundante Firewall-Regeln auf jedem Server. Regeln gelten als Duplikate, wenn sie identische Werte für Richtung, Aktion, Protokoll, Port und Programm haben. Duplikate werden nach Schweregrad (Anzahl) gruppiert und können über Checkboxen ausgewählt und per One-Click gelöscht werden.

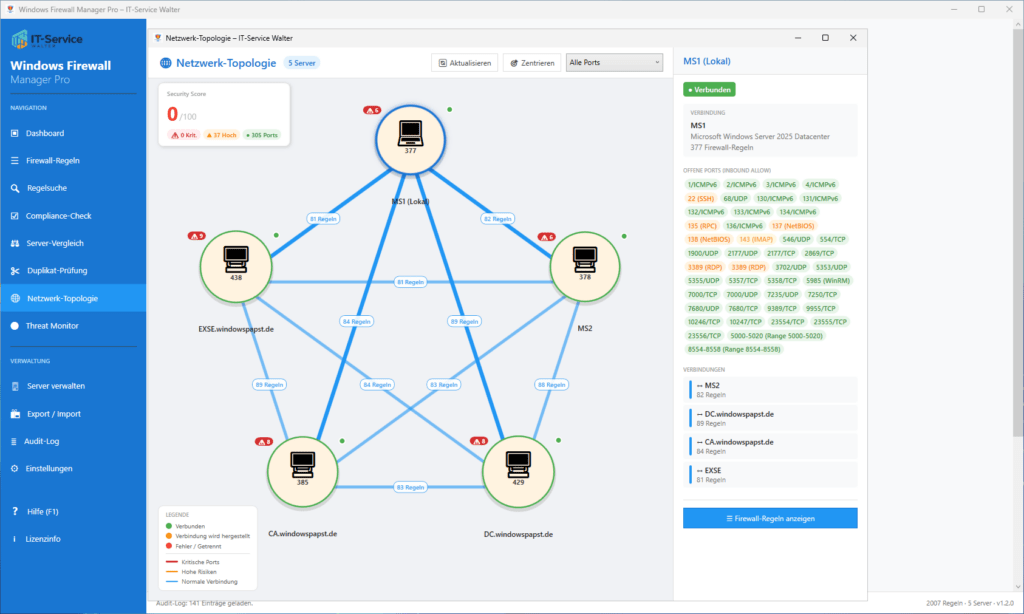

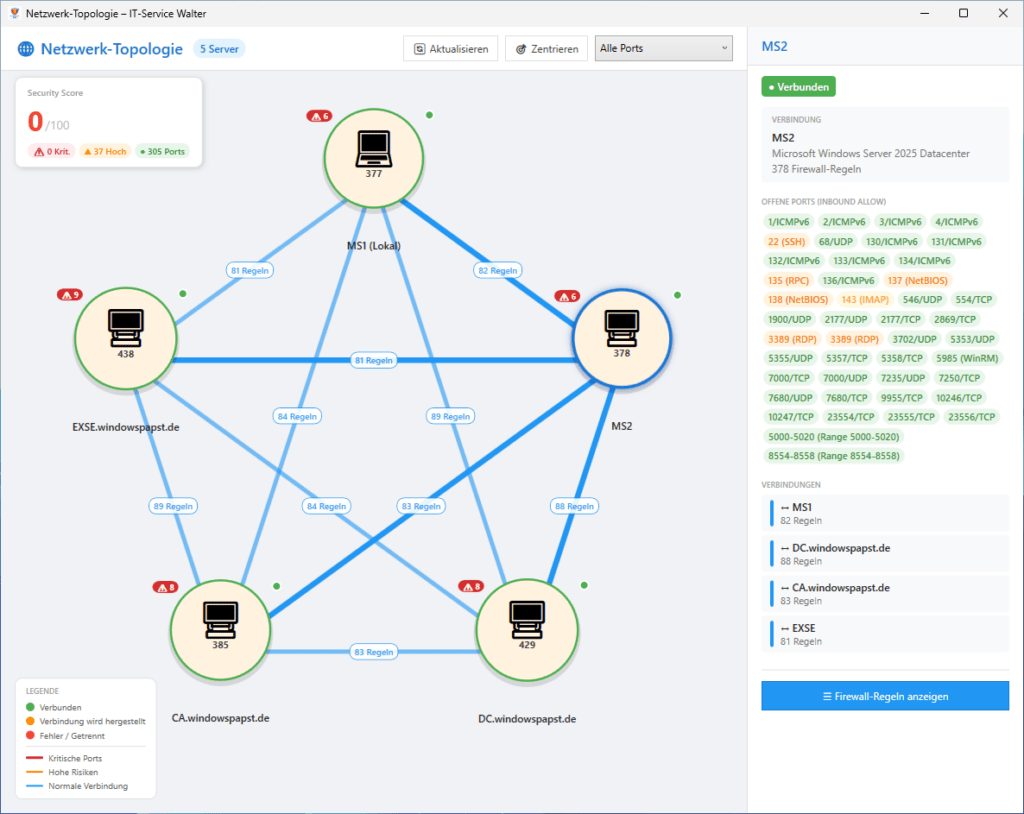

Netzwerk-Topologie

Die Netzwerk-Topologie öffnet ein separates Fenster mit einer grafischen Darstellung aller konfigurierten Server. Jeder Server wird als Knoten dargestellt, farblich markiert nach Verbindungsstatus: Grün (Verbunden), Orange (Verbindungsaufbau), Rot (Fehler/Getrennt), Grau (Unbekannt).

Die Topologie-Ansicht eignet sich besonders für Präsentationen und Dokumentation, um den aktuellen Zustand der überwachten Infrastruktur auf einen Blick zu erfassen.

und vieles mehr

Windows Firewall Manager Pro – “Firewall Management – Simplified & Secured.”

Teil der ISW-Tools Suite von IT-Service Walter

© 2026 IT-Service Walter | Alle Rechte vorbehalten