Ändern der IP-Adresse eines Domain Controllers Das Ändern der IP-Adresse ist schnell gemacht, aber wie geht man vor? Zu allererst sollte man mit den Netzwerkern

Weiterlesen

Ändern der IP-Adresse eines Domain Controllers Das Ändern der IP-Adresse ist schnell gemacht, aber wie geht man vor? Zu allererst sollte man mit den Netzwerkern

Weiterlesen

Windows 11-Spezifikationen Wer mehr über die Hardwareanforderung/Mindestspezifikation wissen möchte, oder welche neuen Feature geplant sind, der besucht folgende Webseite von Microsoft. https://www.microsoft.com/de-de/windows/windows-11-specifications Allgemeine Infos zu

Weiterlesen

Den Namen eines Domänencontrollers ändern Die Umbenennung erfolgt in 3 Schritten. Zuerst fügt man einen weiteren Namen hinzu, danach setzt man den neuen Namen als

Weiterlesen

Fehlercode DLG_FLAGS_SEC_CERT_CN_INVALID Diese Verbindung ist nicht sicher DLG_FLAGS_SEC_CERT_CN_INVALID Wenn diese Fehlermeldung angezeigt wird, dann bedeutet das, dass der aufgerufene Name (Subject) im Browser, nicht mit

Weiterlesen

Zertifikate auf entfernten Systemen abfragen Zur schnellen Abfrage von Zertifikaten auf Remote Systemen, ob diese noch gültig sind, setzen wir diesen Befehl ab. Query Certificates

Weiterlesen

Automatisches Löschen von Zertifikaten Zertifikate die per Gruppenrichtlinie verteilt worden sind, lassen sich entfernen, in dem die Richtlinie zurückgezogen oder ein bestimmtes Zertifikat aus der

Weiterlesen

Servicing Stack Update fehlt Wenn als Beispiel ein Windows Server 2019 LTSC (Version 1809 Build 17763.107) aus einem Standard ISO installiert (nicht aktualisiert) und versucht

Weiterlesen

Provisioning Packages Der Windows Task „Logon“ unter “\Microsoft\Windows\Management\Provisioning\“ erzeugt kontinuierlich (nach der Anmeldung (ppkg (provisioning package)) neue leere Ordner “tw-*”. Aktuell heiß diskutiertes Thema. Bei

Weiterlesen

Ascomp PDF Conversa Professional Wandeln Sie Ihre PDF- und Word-Dokumente einfach und schnell in das jeweils andere Format um. Ob Sie PDF-Dokumente in das Word-Dateiformat

Weiterlesen

Transport Layer Security 1.3 Das Ziel der Entwicklung des TLS-Protokolls war die Bereitstellung dreier wesentlicher Dienste: Verschlüsselung ein Dienst, der verschleiern soll, welche Daten von

Weiterlesen

Sperrlistencache bereinigen Zur schnellen Überprüfung von Zertifikaten, ob sich diese auf einer Sperrliste befinden, werden CRL-Listen zwischengespeichert. Wenn ein System oder eine Applikation versucht ein

Weiterlesen

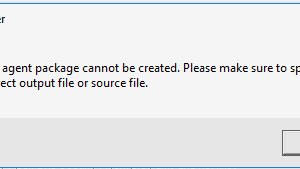

Trend Micro ApexOne Agent Packager Mal wieder eine typische Meldung im Zusammenhang mit _invalid Dateien. The Agent package cannot be created. Please make sure to

Weiterlesen