Strict Transport Security Die Aktivierung von HSTS unter einem IIS 10 ab der Version 1709 kann per Powershell wie folgt durchgeführt werden. Die Optionen “IncludeSubdomains”

Weiterlesen

Strict Transport Security Die Aktivierung von HSTS unter einem IIS 10 ab der Version 1709 kann per Powershell wie folgt durchgeführt werden. Die Optionen “IncludeSubdomains”

Weiterlesen

OpenSSL Zertifizierungsstellen Mithilfe von OpenSSL lässt sich schnell und einfach eine kleine PKI erstellen. Die PKI besteht aus einer RootCA und einer SubCA. Die SubCA

Weiterlesen

Firewallregeln für Registrierungsdienste und OCSP Welche Firewall-Ports werden für die Kommunikation in einer Domäne benötigt bzw. müssen freigeschaltet werden? Die Zertifizierungsstellen-Webregistrierung (CAWE Certificate Authority Web

Weiterlesen

Mit dem Webserver arbeiten Mit diesen Skripten kann man den Webserver hinsichtlich des Loggings bearbeiten. # Aktuelle Protokolldatei anzeigen lassen $ILOG = @{ Path =

Weiterlesen

Webserver einrichten Auf dem Webserver installieren wir die Rolle Web Server (IIS). Install-WindowsFeature -Name Web-Server Install-WindowsFeature -Name Web-Mgmt-Tools Erstellen ein Share namens PKI und geben

Weiterlesen

Schlüsselgröße und Gültigkeitsdauer einer Root-CA Wer sich heute mit dem Aufbau einer PKI und der Gültigkeitsdauer einer Root-CA beschäftigt, sollte folgendes berücksichtigen. Eingesetzte Schlüssellängen von

Weiterlesen

dspublish command failed 0x80070490 Wenn beim Veröffentlichen der Sperrliste der Fehler “A required CRL extension is missing” angezeigt wird, könnte das die Lösung sein: Dann

Weiterlesen

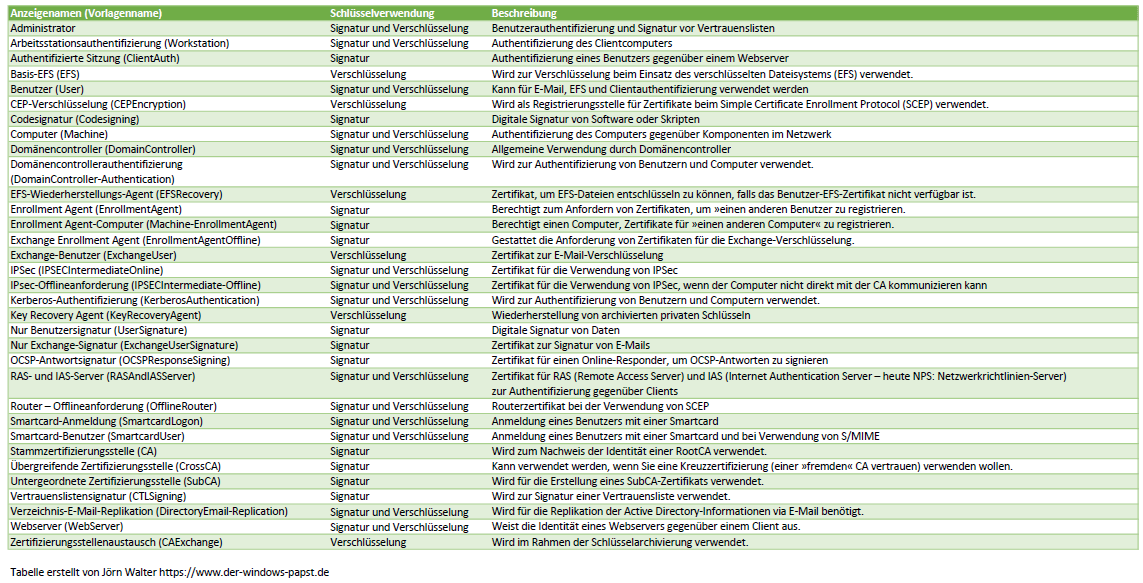

Certificate Templates Microsoft-Zertifikatsvorlagen (Certificate Templates) sind ein integraler Bestandteil von Active Directory Certificate Services (AD CS). Sie bieten eine standardisierte Methode zum Erstellen und Ausstellen

Weiterlesen

DigiCert informiert Als einer der führenden Anbieter von SSL-Zertifikaten möchte DigiCert Sie über die Vorteile von HTTPS für Ihre gesamte Website informieren und Sie bei

WeiterlesenIn diesem Dokument werden in Stichpunkten die notwendigen Schritte für eine Inplace-Umstellung einer PKI von SHA1 nach SHA2 (speziell SHA256) genannt und kurz beschrieben. Wir

Weiterlesen