Microsoft Exchange Server

Seit dem 10. Mai 2022 stehen die neuen Sicherheitsupdates für Exchange Server zur Verfügung. Zur Schließung der Schwachstelle (Microsoft Exchange Server Elevation of Privilege Vulnerability), sollten die Updates schnellstmöglich installiert werden.

Exchange 2013 2016 2019 Security Update Mai 2022

- CVE-2022-21978 | Microsoft Exchange Server Elevation of Privilege Vulnerability

Download der Security Updates:

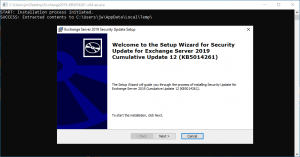

Download Security Update For Exchange Server 2019 Cumulative Update 12 (KB5014261)

Download Security Update For Exchange Server 2016 Cumulative Update 23 (KB5014261)

Download Security Update For Exchange Server 2013 Cumulative Update 23 (KB5014260)

Bekannte Probleme zu den Updates:

Es gibt ein Problem im Installationspaket:

Could not load file or assembly ‘Microsoft.Exchange.SecurityPatch.ExeGenerator” followed by “Strong name validation failed.” and error “0x8013141A

Ladet das Security Update erneut herunter, um den bekannten Fehler zum umgehen. Das SU wurde gefixed.

Neue Logs zum Security Update:

Zur Fehleranalyse wird während der Installation des Security Updates nun auch eine Logdatei erzeugt. Mehr zum Thema New Exchange Server Security Update and Hotfix Packaging erfahrt ihr hier.

Installationshinweise zum Security Update

Zuerst sollte jegliche Anti-Viren-Software kurzzeitig deaktiviert werden. Der Windows Defender lässt sich mit diesem Befehl deaktivieren.

Set-MpPreference -DisableRealtimeMonitoring $true

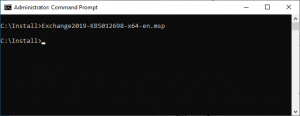

Das Update (.exe oder .msp) muss mit administrativen (elevated Rights) Rechten, wie sonst auch, installiert werden, sonst kann es passieren, das Dateien während des Installationsprozesses nicht korrekt ausgetauscht werden können. Falls das vergessen wird, kümmert sich neuerdings der Wrapper um die erhöhten Rechte, siehe Bild.

Some files that needed to be updates are currently in use.

Ein Exchange Security Update sollte niemals über die Exchange Management Shell ausgeführt werden. Sobald die Shell geöffnet ist, können laufende Prozesse durch den Installer nicht beendet werden. Bitte entscheidet euch nicht dazu auf Ignore zu drücken!

Was ist zu beachten?

Nach der Installation des Security Updates für Exchange 2016 und Exchange 2019 sollte man noch einmal /PrepareAllDomains durchführen. Wechselt dazu bitte in den Pfad C:\Program Files\Microsoft\Exchange Server\v15\Bin und führt folgenden Befehl aus:

Entweder mit dem Parameter On oder Off, je nachdem wie ihr mit den Diagnosedaten umgeht.

Setup.exe /IAcceptExchangeServerLicenseTerms_DiagnosticDataON /PrepareAllDomains

Setup.exe /IAcceptExchangeServerLicenseTerms_DiagnosticDataOFF /PrepareAllDomains

Bei einem Exchange Server 2013 lautet der Befehl:

Setup.exe /IAcceptExchangeServerLicenseTerms /PrepareAllDomains

Exchange Funktionen prüfen

Nach erfolgter Installation sollte wie auch nach einem CU überprüft werden, ob die Exchange Dienste und Komponenten einwandfrei laufen.

Exchange Versionsnummern

| Product Name | Release Date | Build Number short | Build Number long |

|---|---|---|---|

| Exchange Server 2016 RTM | October 1, 2015 | 15.1.225.42 | 15.01.0225.042 |

| Exchange Server 2016 CU23 Oct25SU | October 14, 2025 | 15.1.2507.61 | 15.01.2507.061 |

| Exchange Server 2019 RTM | October 22, 2018 | 15.2.221.12 | 15.02.0221.012 |

| Exchange Server 2019 CU15 Oct25SU | October 14, 2025 | 15.2.1748.39 | 15.02.1748.039 |

| Exchange Server SE RTM | July 1, 2025 | 15.2.2562.17 | 15.02.2562.017 |

| Exchange Server SE RTM Oct25SU | October 14, 2025 | 15.2.2562.29 | 15.02.2562.029 |

| Exchange Server SE RTM Dec25SU | December 09, 2025 | 15.2.2562.35 | 15.02.2562.035 |

| Exchange Server SE RTM Feb26SU | February 10, 2026 | 15.2.2562.37 | 15.02.2562.037 |

Exchange Build Number abfragen

Get-ExchangeServer | Format-List Name,Edition,AdminDisplayVersion

Get-Command Exsetup.exe | ForEach {$_.FileVersionInfo}

Bitte haltet eure Exchange-Server aktuell und installiert unter anderem dringend das letzte Cumulative Update!

Exchange Server 2016 2019 Cumulative Updates April 2022

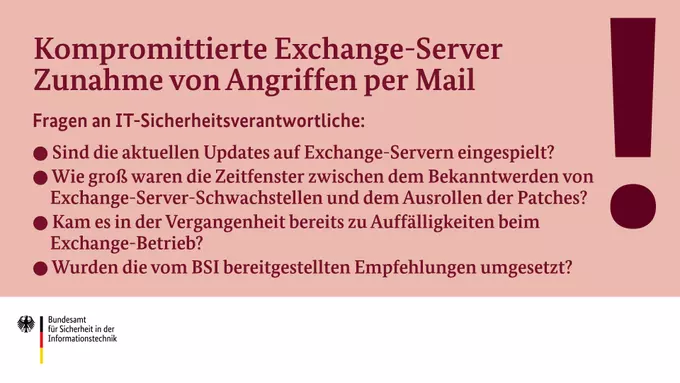

BSI/CERT-Warnung

Kompromittierte Exchange-Server – Zunahme von Angriffen per Mail