Windows Updates nachweisen

Der ISW Windows Patch Compliance Analyzer (WPCA) ist ein Windows-Administrationswerkzeug für IT-Verantwortliche, die jederzeit belegen müssen, welche Updates auf welchen Servern installiert sind — und was fehlt. Das Tool arbeitet agentenlos über die native Windows Update Agent API und PowerShell Remoting (WinRM), benötigt also auf den Zielservern keinerlei Installation.

“Der Patch-Stand Ihrer Windows-Flotte – auf einen Blick, in einem Bericht.”

Lizenzierung

Gute Software muss nicht teuer sein.

Einmalig 149,00 € (inkl. 19% MwSt.)

- Standortlizenz ohne Benutzerbegrenzung

- Keine Folgekosten, keine Abonnements

- Kostenlose Updates innerhalb der Hauptversion

Warum WPCA?

Eine saubere Patch-Situation zu kennen ist in jeder Windows-Landschaft Pflicht — aus Sicherheits-, Compliance- und Versicherungsgründen. Die Realität sieht anders aus: Update-Reports verteilen sich auf WSUS-Konsolen, manuelle Excel-Listen, PowerShell-Skripte einzelner Admins und gelegentliche Stichproben. Bei einer CVE-Meldung dauert es Stunden, die betroffenen Server zu identifizieren. Nachweise gegenüber Kunden oder Wirtschaftsprüfern bestehen oft aus E-Mails und Screenshots.

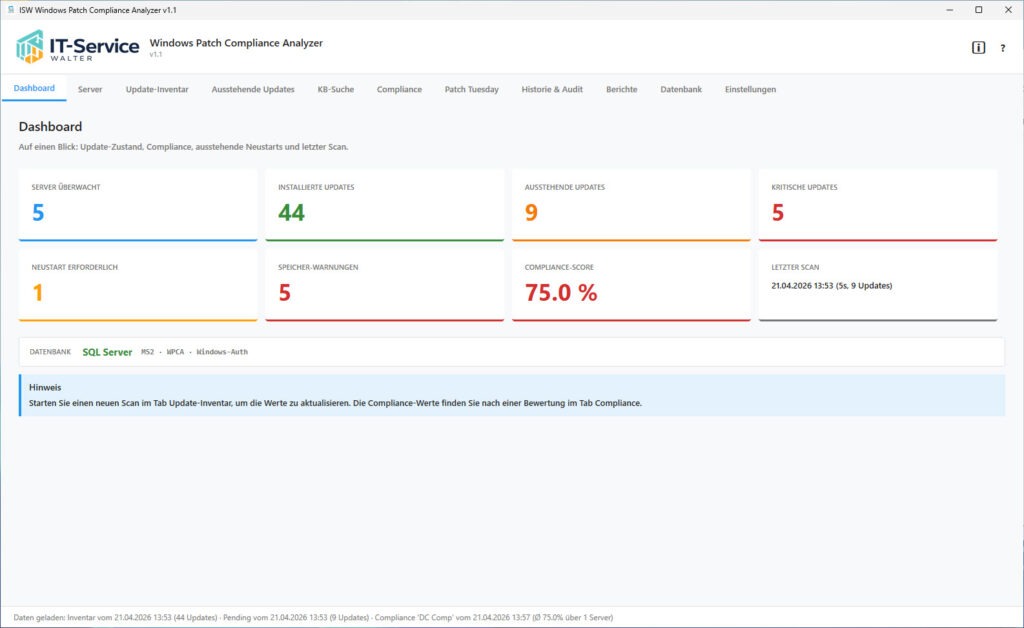

WPCA bündelt diese Aufgaben in einer einzigen, lokal laufenden WPF-Anwendung:

- Eine zentrale Inventarisierung aller Windows-Update-Zustände Ihrer Server — per Klick, mit vollständiger Historie

- Gezielte KB-Suche über die gesamte Flotte — in Sekunden statt Stunden

- Compliance-Baselines mit Score und Ampelfarben — prüfbarer Nachweis gegenüber Kunden und Auditoren

- Revisionssichere Dokumentation per SHA-256-Hash-Chain im Audit-Log

- Druckfertige HTML- und PDF-Berichte im Corporate Design — fertig zur Weitergabe

Was kann der Windows Patch Compliance Analyzer

Einsatzszenarien:

- Tägliches Monitoring des Update-Stands einer Serverlandschaft

- Nachweis von Compliance gegenüber Kunden oder Prüfern (Wirtschaftsprüfung)

- Schnelle Antwort auf CVE-Warnungen — welche Server fehlen das relevante KB?

- Audit-Nachweis mit SHA-256-Hash-Chain

- Baseline-Vergleich nach Patch Tuesday

Update-Inventar

Tab Update-Inventar → Scan starten scannt alle aktivierten Server. Pro Server dauert ein Scan typischerweise 10–60 Sekunden.

Gelesene Attribute je Update:

- KB-Artikel-IDs, Titel, Beschreibung

- Kategorien (Security, CumulativeUpdate, etc.)

- MSRC-Severity (Critical, Important, Moderate, Low)

- Installationsdatum (aus Windows-Update-Historie)

- Größe, Reboot-Flag, Hidden-Flag

Filter:

- Suchtext (Titel, KB)

- Server (ermöglicht zusätzlich den Server-Bericht — siehe Kapitel 11)

- Kategorie

- Checkbox „Nur Reboot-pending”

Spalte „Aktuell?” — rollierende KBs

Diese Spalte zeigt zwei Zustände:

- ✓ (grün) — installierte Version ist aktuell, keine neuere wartet

- ⟳ Update (orange) — eine neuere Version ist als ausstehendes Update verfügbar

WICHTIG: Nicht das Installations-DATUM zählt, sondern die VERSION im Titel. Microsoft behält bei bestimmten KBs die KB-Nummer bei und zählt nur die Version monatlich hoch. Eine KB vom 18.02.2026 kann veraltet sein, wenn seitdem eine neuere Version freigegeben wurde. Typisch für: KB890830 (MSRT), KB5007651 (Windows Security Platform), KB4052623 (Defender Platform), KB2267602 (Defender Security Intelligence).

Der Cross-Check wird nach jedem Pending-Scan automatisch aktualisiert. Installierst du die ausstehenden Updates auf dem betroffenen Server, wird die Spalte nach dem nächsten Scan wieder grün.

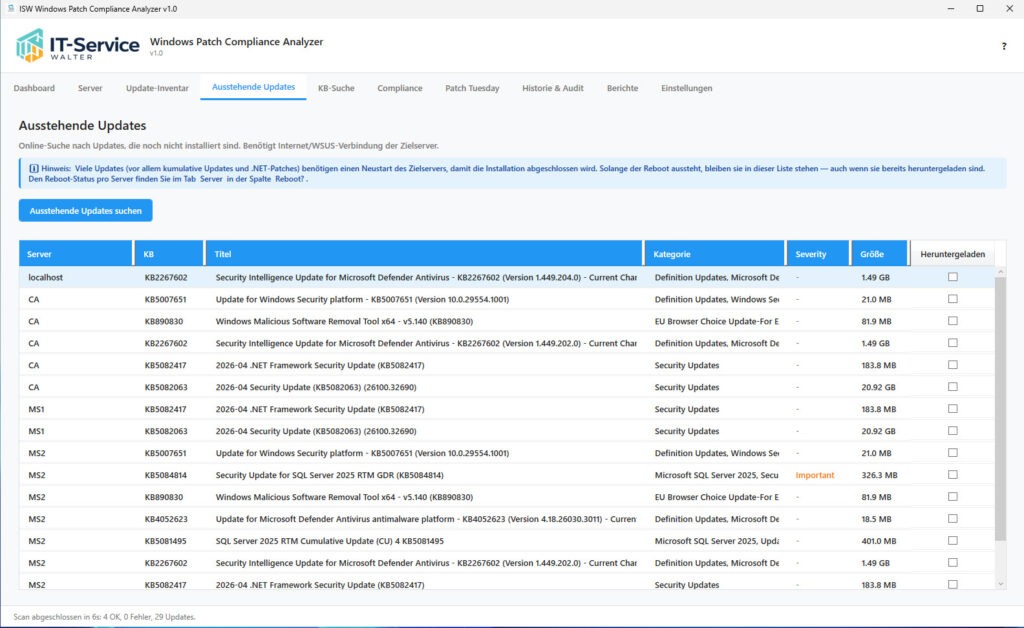

Ausstehende Updates

Tab Ausstehende Updates → Online-Suche nach Updates, die noch nicht installiert sind. Benötigt Internet- oder WSUS-Zugriff der Zielserver.

Zeigt fehlende Updates mit Größe, Severity und Download-Status.

KB-Suche

Tab KB-Suche → Matrix-Darstellung: welcher Server hat welches KB.

Eingabeformate (werden automatisch normalisiert):

- KB5034441

- kb5034441

- 5034441

- Liste getrennt durch Komma, Semikolon oder Zeilenumbruch

Statusicons:

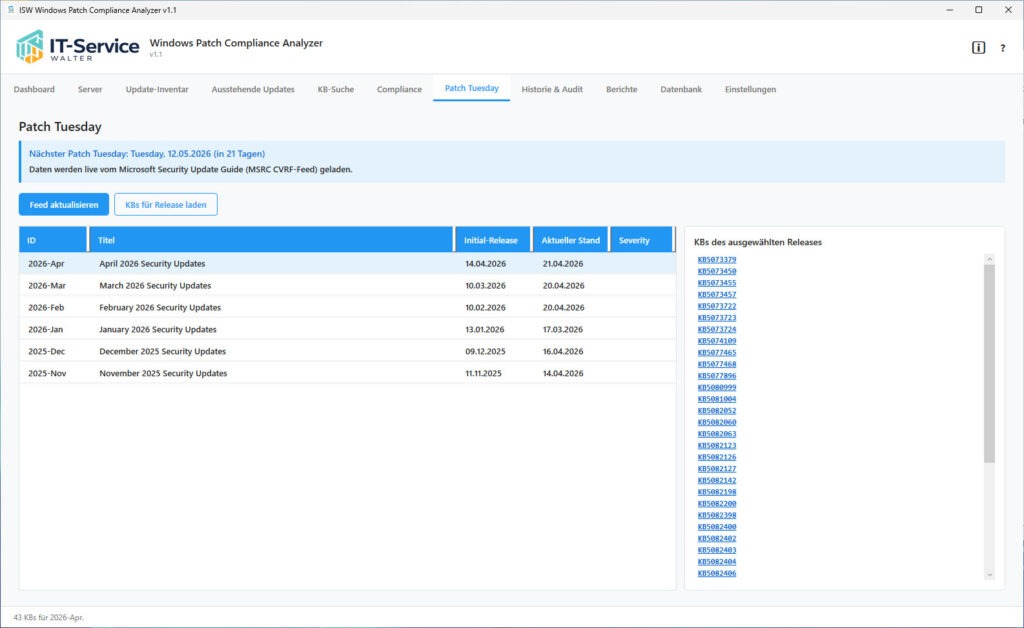

Patch Tuesday

Tab Patch Tuesday → zieht live den Microsoft Security Update Guide (MSRC CVRF v3.0 Feed).

- Zeigt zurückliegende Releases mit Severity

- KBs eines Releases können geladen und in die Zwischenablage oder direkt in

eine Baseline übernommen werden

- Der nächste Patch-Tuesday-Termin wird prominent angezeigt

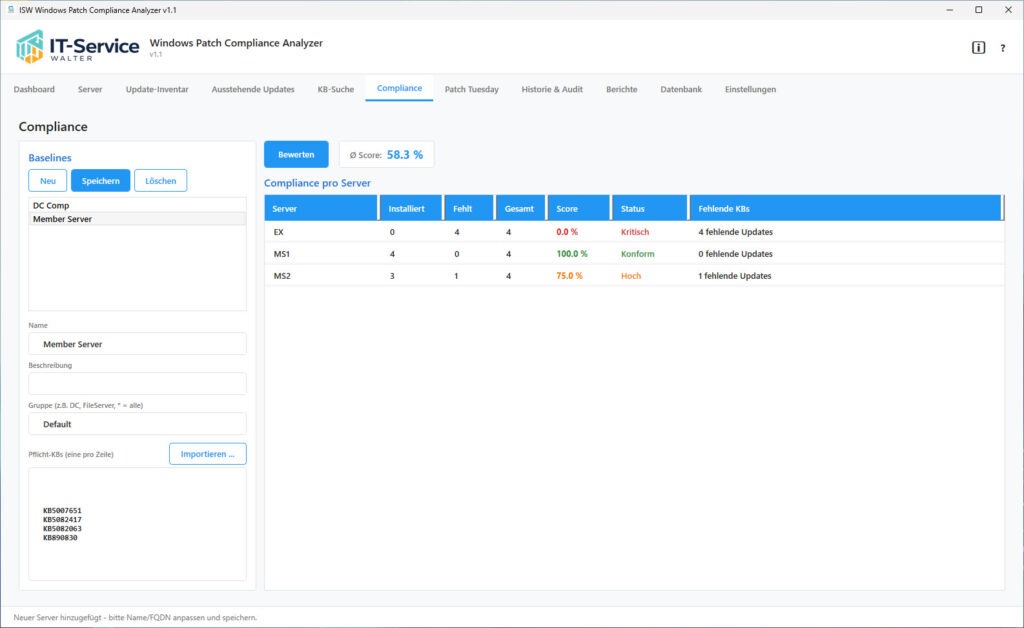

Compliance & Baselines

Tab Compliance.

Baseline anlegen

- Neu → Name, Beschreibung, Gruppe, Pflicht-KB-Liste.

- Gruppe: * = alle Server, sonst nur Server dieser Gruppe.

- Pflicht-KBs: Eine pro Zeile oder komma-getrennt.

Windows Patch Compliance Analyzer – “Sehen, was installiert ist. Wissen, was fehlt. Beweisen, dass es passt.”

Teil der ISW-Tools Suite von IT-Service Walter

© 2026 IT-Service Walter | Alle Rechte vorbehalten