Digitaler Tresor & Passwort-Management Wer mich kennt der weiß, das ich ein sehr großes Interesse an Sicherheitslösungen hege und nur dann darüber schreibe, wenn mich

Weiterlesen

Digitaler Tresor & Passwort-Management Wer mich kennt der weiß, das ich ein sehr großes Interesse an Sicherheitslösungen hege und nur dann darüber schreibe, wenn mich

Weiterlesen

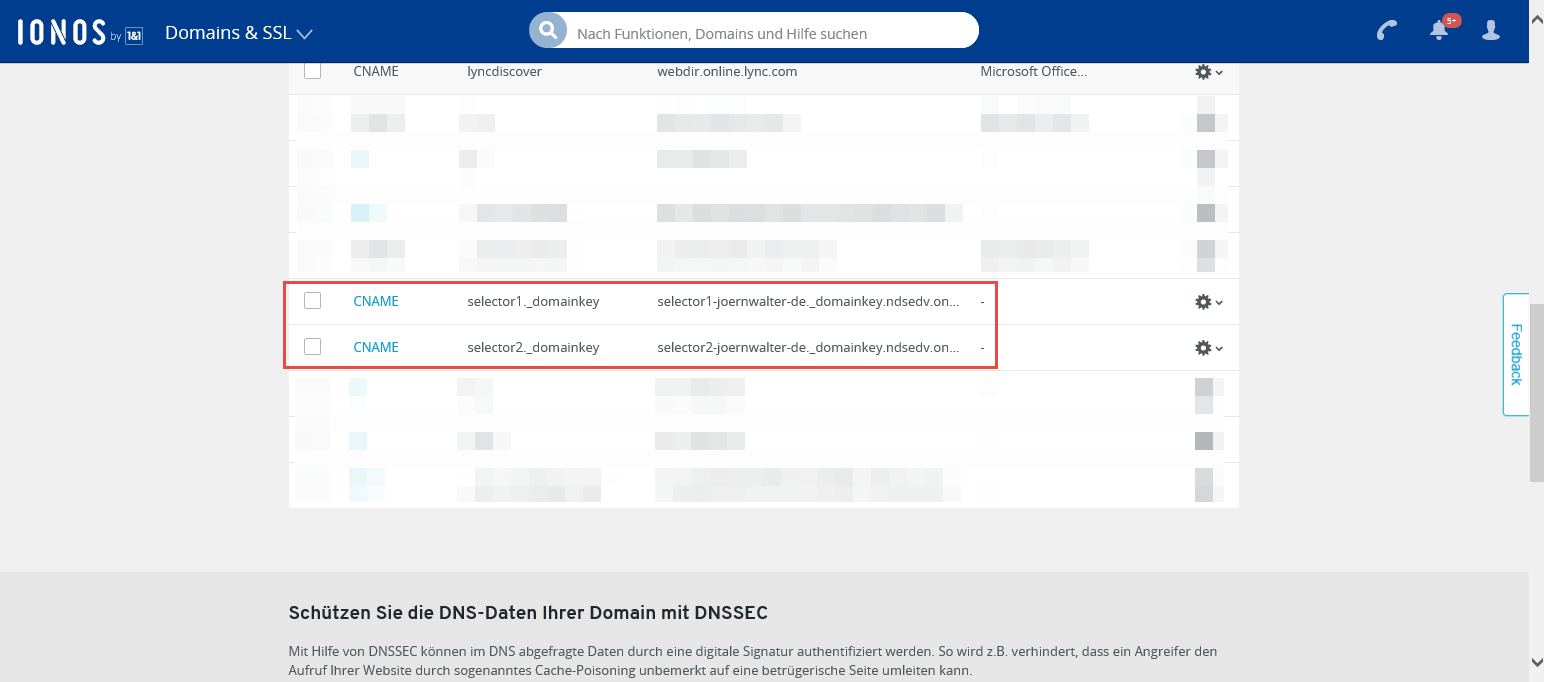

O365 DKIM aktivieren Wer in Office 365 das DKIM Authentifizierungsverfahren einschalten möchte geht wie folgt vor. DKIM (DomainKeys Identified Mail) ist ein Authentifizierungsverfahren, das den

WeiterlesenKostenlose, zuverlässige Abwehr von Ransomware-Angriffen das verspricht der Hersteller Acronis. Blockiert Angriffe lokale Datenwiederherstellung Cloud Backup 5 GB kostenloser Speicher Laut Aussage von Acronis wird

Weiterlesen

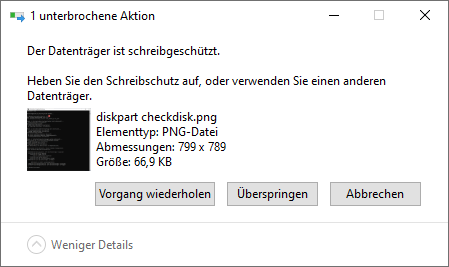

Schreibschutz eines Datenträgers entfernen Der Datenträger ist schreibgeschützt. Heben Sie den Schreibschutz auf, oder verwenden Sie einen anderen Datenträger. Überprüfen zuerst den Status eines Datenträgers:

WeiterlesenSchutzmaßnahmen gegen Emotet Ransomware Zum Schutz gegen Ransomware und weiteren schadhaften Machenschaften, können folgende Maßnahmen zur Steigerung der Sicherheit beitragen. Im Grunde möchte ich nur

WeiterlesenEmotet lokale Sperrliste Um sich im Heimbereich abzusichern, empfehle ich die Bearbeitung der hosts Datei unter C:\Windows\system32\drivers\etc Entweder ihr fügt die angehängte Liste unterhalb der

WeiterlesenEmotet Ziel IP-Adressen blockieren Trend Micro und Symantec haben bereits über das C&C-Netzwerk berichtet. https://blog.trendmicro.de/emotet-mit-neuen-vermeidungstechniken-und-proxy-cc-servern/ https://www.symantec.com/blogs/threat-intelligence/evolution-emotet-trojan-distributor https://feodotracker.abuse.ch/blocklist/ Emotet wird über verschiedene Kanäle verbreitet, wie z.B.

Weiterlesen

Windows 10 Pro/Home Privatsphäre für Privatanwender In dieser Anleitung beschreibe ich einen Weg, um die Privatsphäre eines Windows 10 Pro/Home Benutzers so gut wie es

WeiterlesenBitdefender ist der Hersteller, der seine Scan-Engine an die meisten Produkthersteller weitergibt. Ist ja auch mal interessant zu wissen, oder? https://www.av-comparatives.org/list-of-consumer-av-vendors-pc/

WeiterlesenRetpoline – Schutz vor Spectre 2 Angriffen Microsofts führt zum Thema “Schutz vor Spectre 2 Angriffen”, die Aktivierung von Retpoline (Return Trampoline) ein. Aktuell ist

Weiterlesen

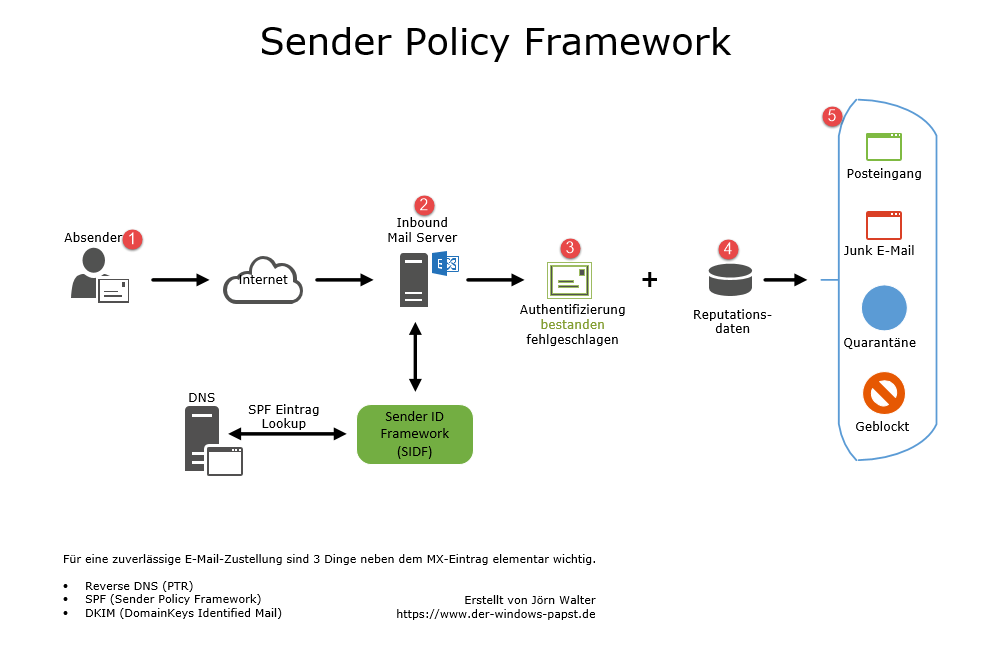

SPF (Sender Policy Framework) Das SPF (Sender Policy Framework) ist ein Verfahren zur Sender-Authentifizierung und räumt dem empfangenden Mailserver die Möglichkeit ein, zu überprüfen, ob

Weiterlesen

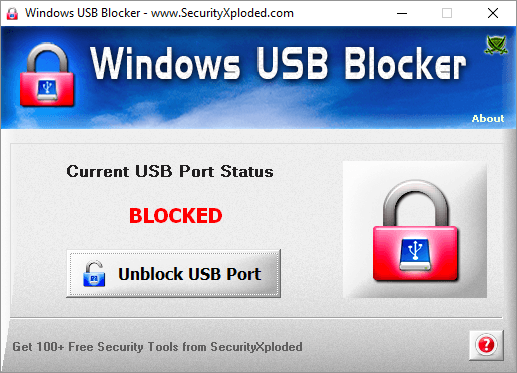

Windows USB Blocker – Schützt vor Malware Attacken Falls die lokale AV Lösung keinen erweiterten Schutz für angeschlossene Geräte (Devices) mitbringt, kann das Tool Windows

Weiterlesen