Exchange Klartext Passwort in AD Datenbank

Wer mithilfe eines Smarthost seine E-Mail versendet, der geht ein Risiko ein. Wie groß das Risiko für den jeweiligen Betreiber ist, muss selbst abgewogen werden.

Klartext-Passwörter gehören heute nirgendwo mehr geduldet, auch wenn der Zugriff auf die Datenbank eingegrenzt ist.

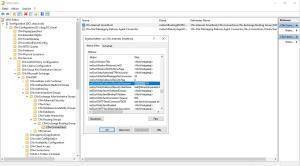

Die NTDS.DIT liegt im Verzeichnis C:\Windows\NTDS

[Zitat]Mit dem entsprechenden Equipment oder Budget kann jedes Passwort ermittelt werden. Du hast es jedoch selbst in der Hand wie teuer es für einen Angreifer wird!https://www.der-windows-papst.de/2020/12/14/exchange-konfigurationsaenderungen-forcieren/