Kerberos Ticketklau

Das stehlen von Kerberos-Tickets ist nichts neues, mittlerweile aber auch nicht mehr so schwer.

Sobald ein Benutzer in einer Domäne auf einem Server oder Client administrative Tätigkeiten erledigt, hat er in der Regel auch lokale Admin-Rechte.

Leider werden die lokalen Admin-Rechte immer noch nach dem Gießkannenprinzip herausgegeben, anstatt sauber und vernünftig also konzeptionell an die Sache heranzugehen.

Ich unterstelle niemanden böse Absichten!

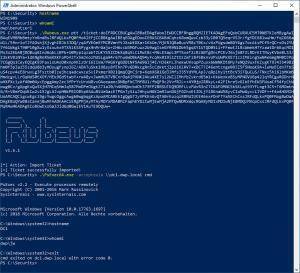

Das Tool Rubeus.exe welches von jeder Anti-Viren-Software normalerweise erkannt, anschließend unter Quarantäne gestellt oder gelöscht wird, sollte die Gefahr bannen.

Hat ein Benutzer aber lokale Admin-Rechte, so hat er oft auch die Möglichkeit den Virenschutz anzupassen oder sogar zu deaktivieren. Damit ist oftmals schon die Grundlage geschaffen böses zu verrichten.

In diesem Artikel möchte ich kurz zeigen, wie einfach es mit Rubeus ist, Kerberos-Tickets auszulesen und für nicht legale Zwecke einzusetzen.

Kerberos Tickets auslesen

Das Tools startet man über die Powershell, um das gesamte Potenzial ausnutzen zu können. Der Schalter rubeus.exe triage zeigt alle vorhandenen Kerberos Tickets an.

Mit dem Schalter rubeus.exe klist bekommen wir weitere Details zu den Tickets angezeigt, sind für uns aber nicht von Interesse.

Missbrauch von Tickets Delegierungen und Trusts

Jetzt werden wir kriminell und und benutzen ein Kerberos Ticket, um uns gegen einen Domain Controller zu authentifizieren. Anschließend starten wir die CMD.

Der Befehl rubeus.exe dump zeigt nun alle Kerberos Tickets in einer Base64 codierten Ausgabe an.

Mit dem Befehl

.\Rubeus.exe ptt /ticket: gefolgt von der Base64 codierten Ausgabe

laden wir das Ticket und nutzen es anschließend, um uns an einem Domain Controller zu authentifizieren.

Der Benutzer dwp\jw ist Domänen-Admin!

Anschließend starten wir PsExec64.exe und öffnen eine Remotesitzung zum Domain Controller DC1.

.\PsExec64.exe -accepteula \\dc1.dwp.local cmd

Auf dem Bild erkennen wir, das alle bösen Absichten durch “Benutzer1” auf einem Windows Client “Win1909” ausgeführt wurden. Und das war nur möglich, weil “Benutzer1” lokale Admin-Rechte hatte und sich ein Domänen-Admin gegen einen Windows Client authentifiziert hatte.

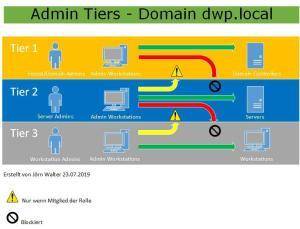

Dieses Szenario zeigt auf, das es wichtig ist, die Rechte auf Basis eines 3 Stufenkonzepts aufzubauen und zu vergeben.

Was hat auch ein Domänen-Admin auf einer Workstation verloren? Bitte arbeitet immer mit mehreren Accounts, um so das Prinzip Least Privilege umzusetzen und einen Missbrauch von Tickets zu vermeiden.

Schützt sensible Accounts wie euer Augapfel. Auch Dienstkonten sich unsicher, gerade dann, wenn der Account hinter einem Dienst erhöhte Rechte hat.