Windows Remote Management and Powershell Hardening

Die standardmäßige Authentifizierungsmethode für Powershell-Remoting ist Kerberos, wobei NTLM als Fallback eingesetzt wird sofern es nicht verboten wurde.

Die 3 am häufigsten eingesetzten Methoden für eine Remoteverbindung sind:

- Verbindung über PS-Remoting/WinRM

- Verbindung über CIM (Common Information Model)

- Verbindung über WMI (Windows Management Instrumentation)

Der Unterschied in den Methoden liegt darin, das WMI das DCOM Protokoll benötigt, CIM und WMI das WSMan (Web Services-Management) Protokoll einsetzen.

Der Nachteil von WMI liegt darin, das es wesentlich mehr Ports als WinRM benötigt (Port 135,445 sowie dynamische Ports).

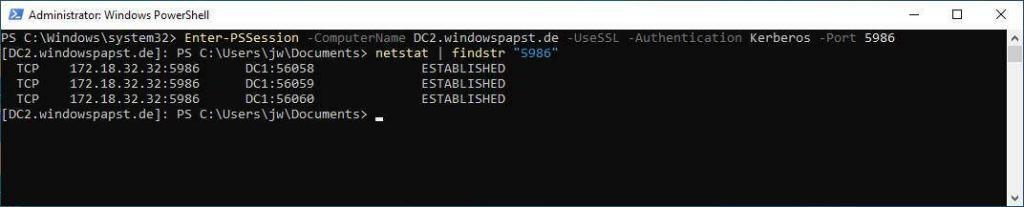

WinRM benötigt lediglich einen Port auf beiden Seiten und das ist entweder der Port 5985 oder der Port 5986.

Automatic distribution of certificates and configuration of WinRM

Um nun beide Authententifizierungsmethoden zusammen zu bringen, setzen wir auf die Kerberos- und zertifikatsbasierte- Authentifizierung. Die Kerberos Authentifizierung bestätigt den Benutzer und das Zertifikat bestätigt die Authentizität des Computers.

Download-Skript:

Automatic distribution of certificates and configuration of WinRM