Deploy TLS 1.3 Grouppolicy Mithilfe einer Gruppenrichtlinie ist es in einem Netzwerk wesentlich effizienter die TLS 1.3 Konfiguration zu verteilen. Als Basis diente das ADMX-Template

Weiterlesen

Deploy TLS 1.3 Grouppolicy Mithilfe einer Gruppenrichtlinie ist es in einem Netzwerk wesentlich effizienter die TLS 1.3 Konfiguration zu verteilen. Als Basis diente das ADMX-Template

Weiterlesen

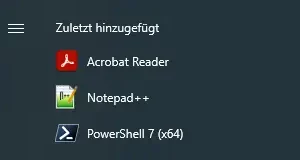

Powershell Softwareinstallation Mithilfe der Powershell lässt sich so gut wie alles erledigen. Egal, ob es lokal auf dem eigenen Rechner passiert oder remote im heimischen

Weiterlesen

Public-Key Cryptography Standards PKCS ist mehr als ein wichtiger Bestandteil der asymmetrischen Verschlüsselung. Es steht für 15 verschiedene und herstellerunabhängige Standardprotokolle. Dieser PKCS Standard deckt

WeiterlesenDie Einführung eines Preisüberwachungstools kann für ein Unternehmen eine transformative Entscheidung sein und erhebliche Vorteile mit sich bringen, die über die bloße Preisanpassung hinausgehen. Einer

WeiterlesenAOMEI 2024 World Backup Day Der Welt-Backup-Tag steht vor der Tür Holen Sie sich Geschenke zum Welt-Backup-Tag im Wert von 669 US-Dollar und stellen Sie die Datensicherheit

Weiterlesen

Zuweisung von Zertifikaten Nach der Installation eines Exchange Servers sollten für einen sicheren Betrieb auch Zertifikate zugewiesen werden. Die Zuweisung der Zertifikate erfolgt an diversen

Weiterlesen

Office und OneDrive anpassen Nach der Erstellung oder Bearbeitung eines Office-Dokuments speichern wir dieses für gewöhlich wieder ab. Wer kein OneDrive nutzt bzw. dort keine

Weiterlesen

Cumulative Update February 2024 Für Exchange Server 2019 steht seit dem 13. Februar das neue Kumulative Update bereit. In diesem Exchange 2019 Cumulative Update Februar

Weiterlesen

Windows Suche in Excel und Word Die Excel xlsx Word docx Indizierung Server 2019 Server 2022 Server 2025. Das Problem, das mit Windows Dateiservern autritt,

Weiterlesen

Windows Gruppenrichtlinien WMI Filter In diesem Artikel stelle ich eine Liste vieler WMI Filter ein, die für eine gezielte Anwendung der Gruppenrichtlinien sorgt. A list

Weiterlesen

Berechtigungskonstanten zur Autorisierung Berechtigungen bestimmen den Typ der Systemvorgänge, die ein Benutzerkonto ausführen kann. Die Funktionen, die die Berechtigungen in einem Zugriffstoken abrufen und anpassen,

WeiterlesenUnternehmen stehen heute vor der Herausforderung, ihre Geschäftsprozesse effizient zu steuern und kontinuierlich zu verbessern. Angesichts der zunehmenden Komplexität des Geschäftsalltags ist der Einsatz einer

Weiterlesen