Richtlinien zur Steuerung von DNS-Abfragen Das Thema Traffic Management schont Ressourcen und erhöht die Sicherheit. Richtlinien bestimmen die Auflösung von Abfragen basierend auf bestimmte Kriterien.

Weiterlesen

Richtlinien zur Steuerung von DNS-Abfragen Das Thema Traffic Management schont Ressourcen und erhöht die Sicherheit. Richtlinien bestimmen die Auflösung von Abfragen basierend auf bestimmte Kriterien.

Weiterlesen

Im Internet surfen ohne lästige Werbung Mit dem Package Provider choco, lässt sich Chrome oder Firefox inkl. Adblock Plus in wenigen Augenblicken installieren, vorausgesetzt Chocolatey ist

WeiterlesenDie Alternative zu Pi-Hole oder CyberGhost Wer sich keine zusätzliche Hardware anschaffen möchte oder sich an die Installation und Konfiguration eines Raspberry nicht herantraut, für

Weiterlesen

Sicher surfen mit Firefox Der Firefox 76 hat einen zusätzlichen Schalter bekommen, um nur noch verschlüsselte Webseiten anzeigen zu können. Das gilt auch für in

WeiterlesenBlock Chromium-Edge Update Um die Installation/Update zu stoppen haben wir verschiedene Möglichkeiten. Zum einen über die Anpassung einer zentralen Gruppenrichtlinie oder direkt über den Import

Weiterlesen

E-Mails blockieren lassen Um sicherzustellen das E-Mails vom Filter blockiert werden, können Domains oder einzelne Mail-Adressen in eine Blacklist aufgenommen werden. Das Ganze natürlich wie

WeiterlesenEmotet lokale Sperrliste Um sich im Heimbereich abzusichern, empfehle ich die Bearbeitung der hosts Datei unter C:\Windows\system32\drivers\etc Entweder ihr fügt die angehängte Liste unterhalb der

Weiterlesen

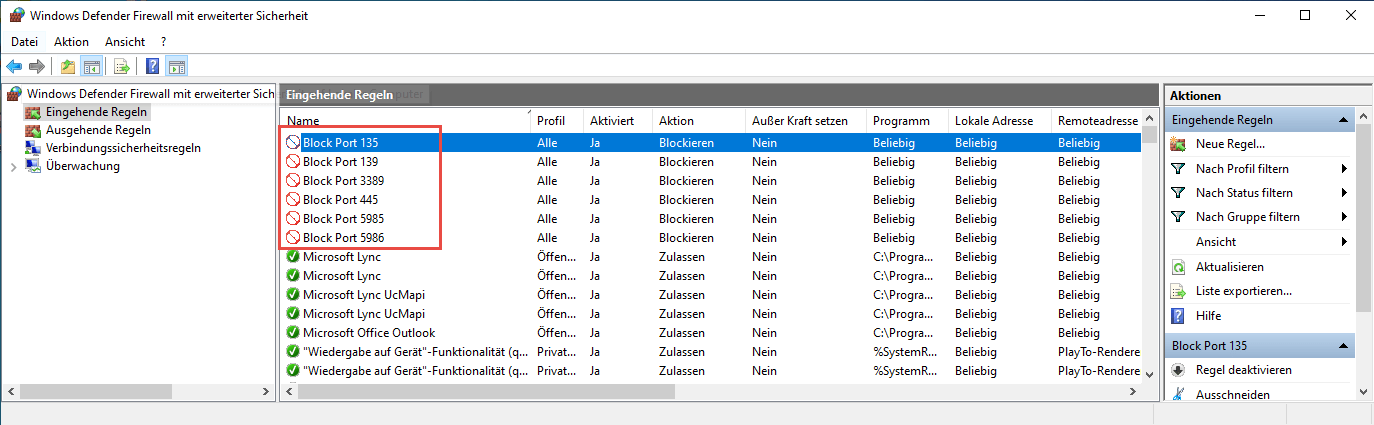

Firewall Management Logon Script Wer keine geeigneten Tools zum Management der Firewall besitzt oder aus welchen Gründen auch immer keine Gruppenrichtlinie einsetzen kann, dem steht

WeiterlesenEmotet Ziel IP-Adressen blockieren Trend Micro und Symantec haben bereits über das C&C-Netzwerk berichtet. https://blog.trendmicro.de/emotet-mit-neuen-vermeidungstechniken-und-proxy-cc-servern/ https://www.symantec.com/blogs/threat-intelligence/evolution-emotet-trojan-distributor https://feodotracker.abuse.ch/blocklist/ Emotet wird über verschiedene Kanäle verbreitet, wie z.B.

Weiterlesen

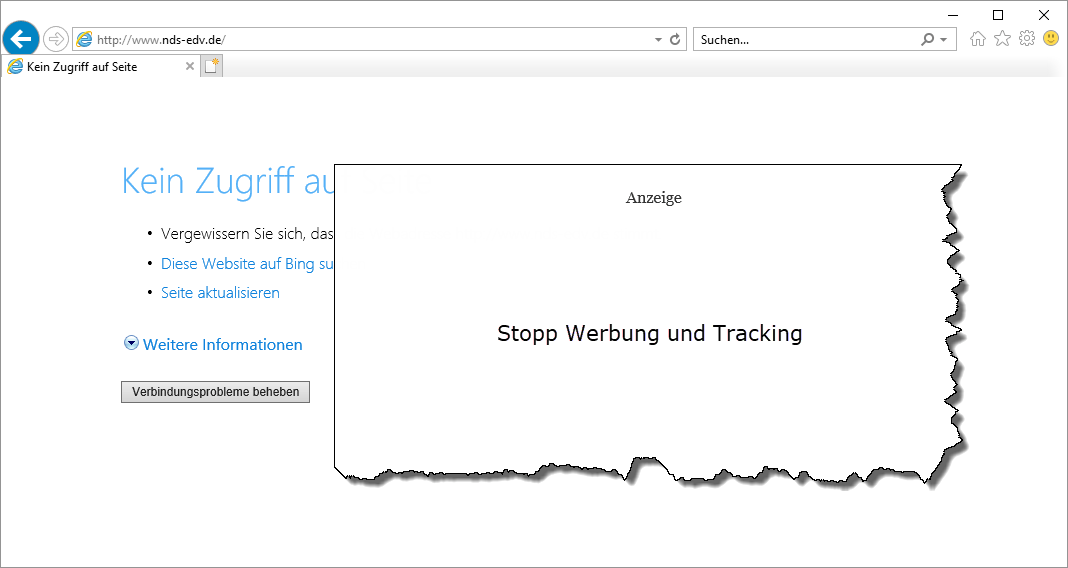

Schutz vor Anzeigen, Banner, Hijackern usw. Es gibt eine ganze Menge Möglichkeiten sich vor Werbung und unseriösen Webseiten zu schützen. Ich selbst nutze (Raspberry) Pi-Hole

WeiterlesenEs wurde schon viel über den Tracking-Schutz berichtet und das er verhindern soll, dass das Surfverhalten von Benutzern ausspioniert werden kann. Diese Funktion wird mit

WeiterlesenMithilfe der HOST Datei können wir den Zugriff auf bestimmte Webseiten blockieren. Dazu tragen wir die Web-Adresse in die HOST Datei ein. In diesem Beispiel blockieren wir

Weiterlesen